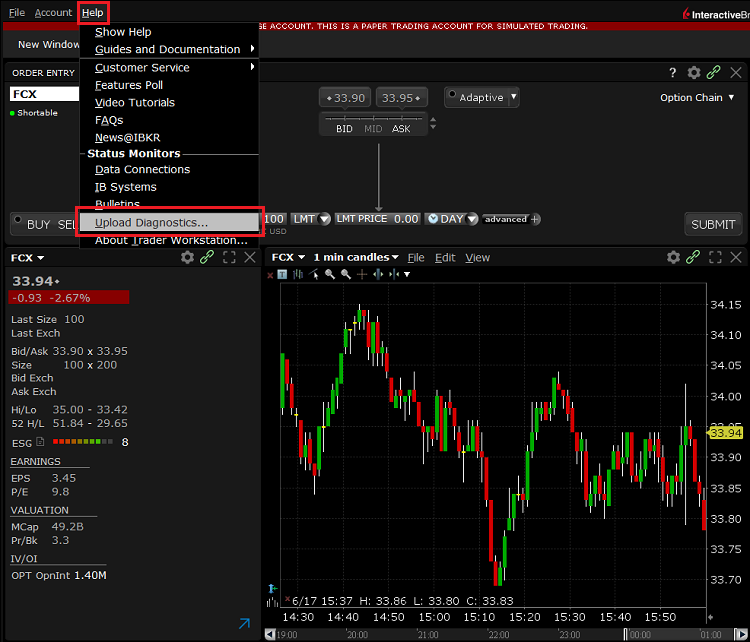

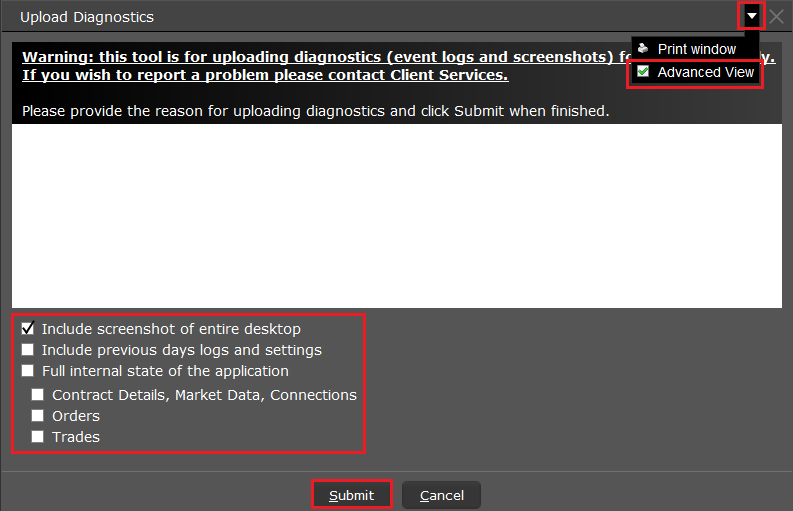

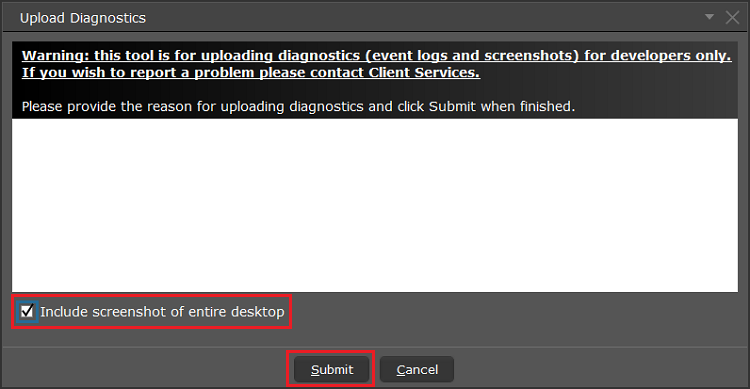

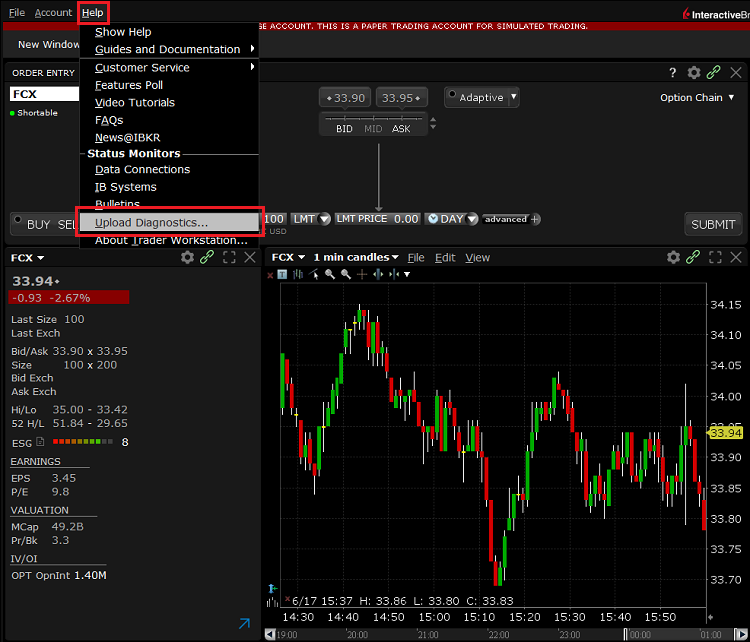

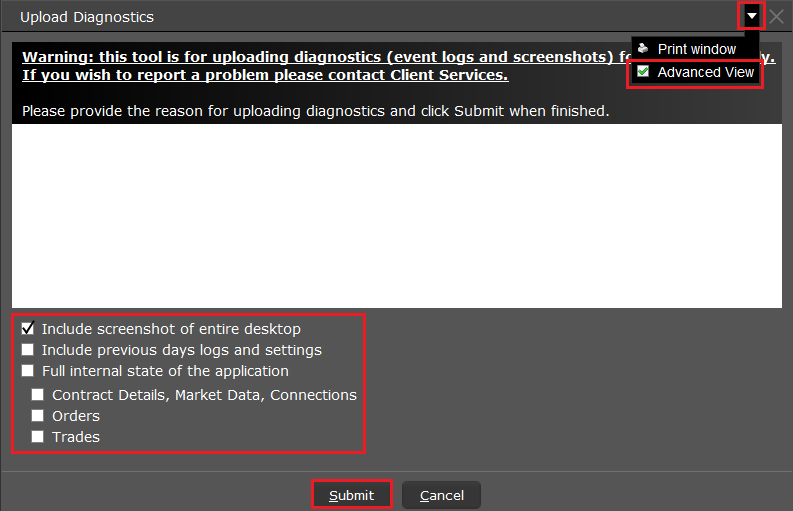

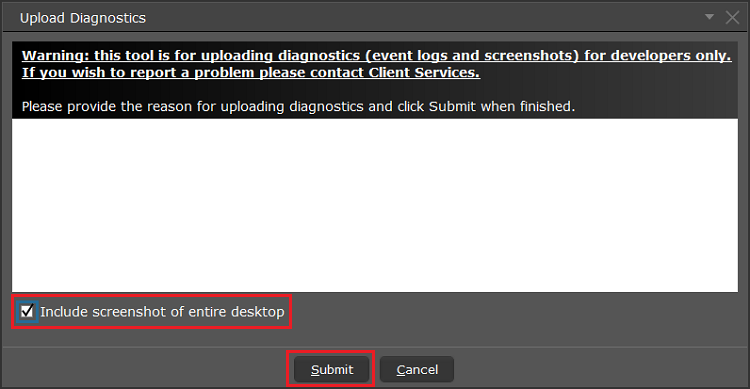

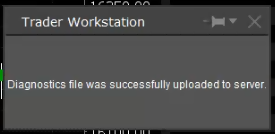

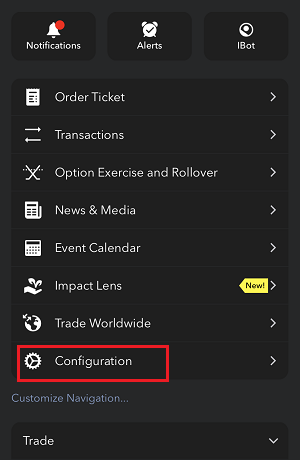

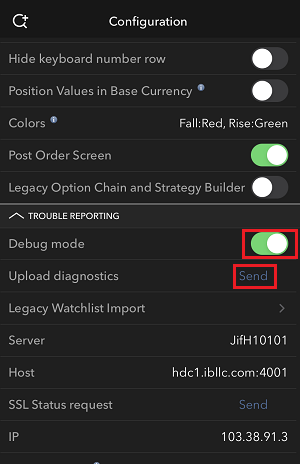

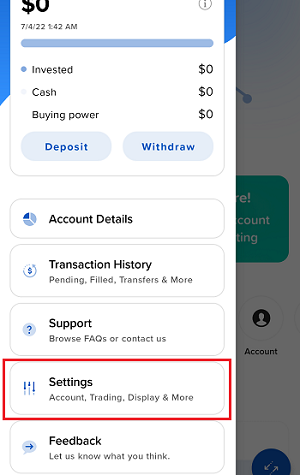

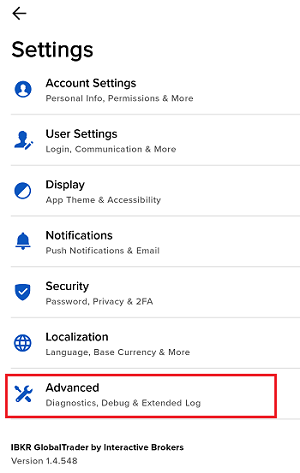

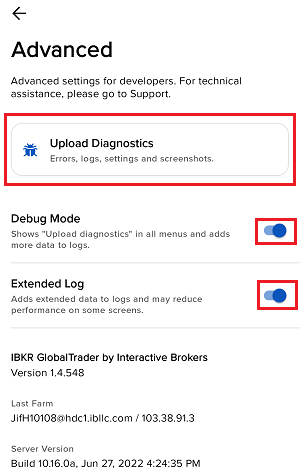

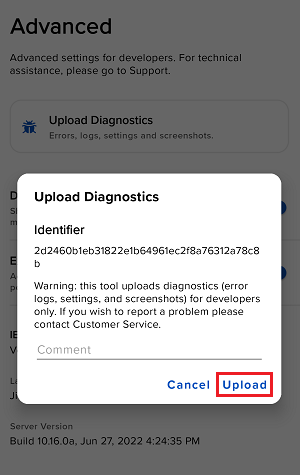

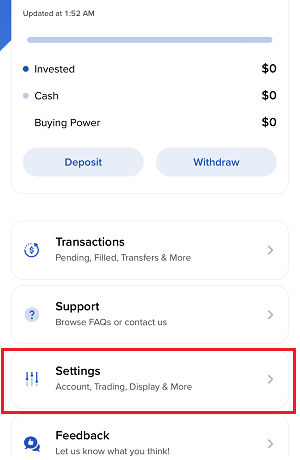

IBKRプラットフォームから診断バンドルをダウンロードする方法

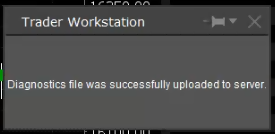

サポートが必要となる問題の中には、診断ファイルやログをスクリーンショットと一緒に送信していただく必要があるものがあります。こういった情報は発生している問題の調査と解決に役立つものです。

このページでは、弊社における様々な取引プラットフォームから診断ファイルやログをアップロードする方法に関する詳細な手順をご説明します。

注意事項: IBKRでは診断バンドルレポジトリのモニターを一日中は行っておりません。このため、弊社からの指示なく自発的に診断バンドルをアップロードされた場合には、その旨をメッセージセンターまたはお電話にて、弊社のクライアントサービスまでお知らせいただきますようお願い致します。

ご利用のプラットフォームによって、以下より該当するリンクをクリックして下さい:

-

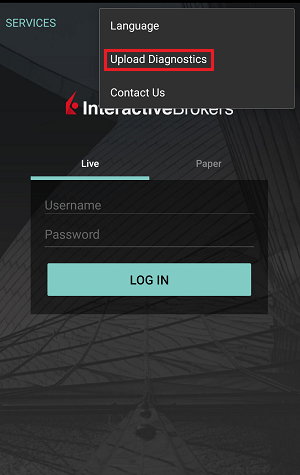

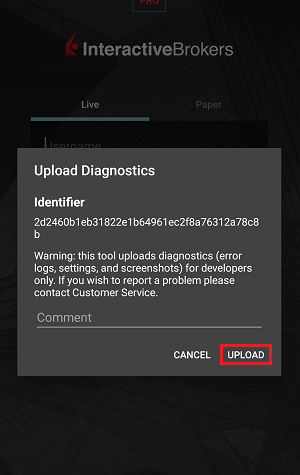

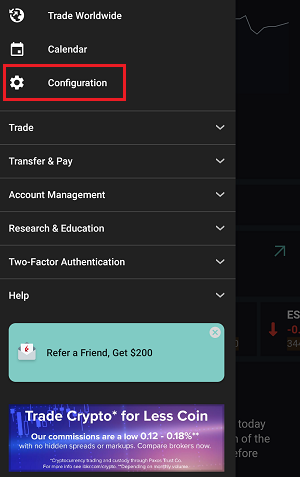

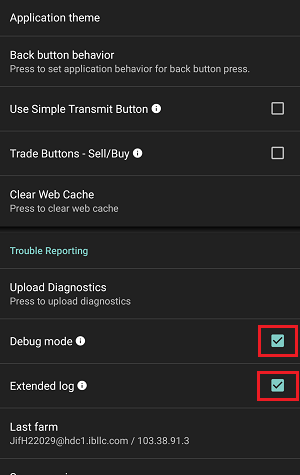

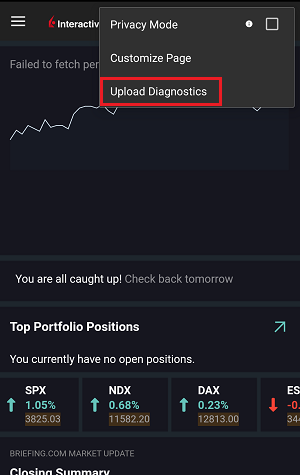

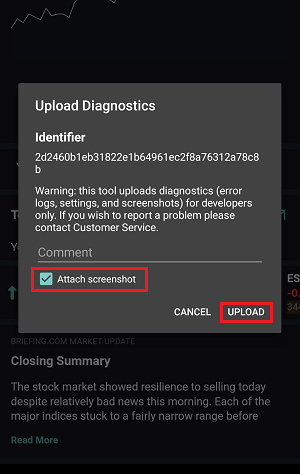

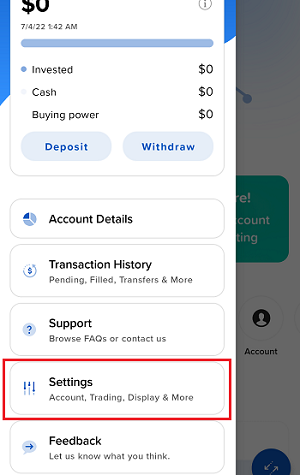

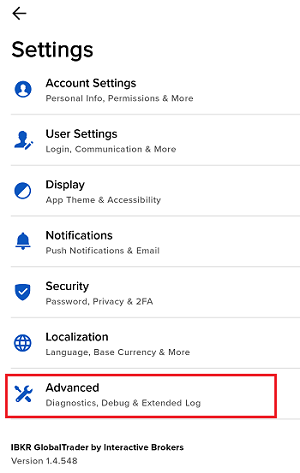

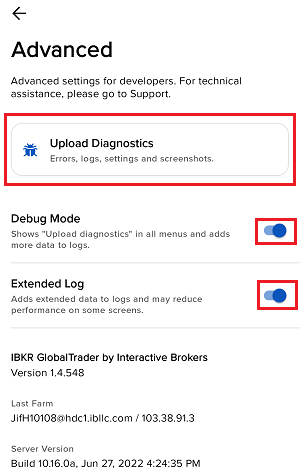

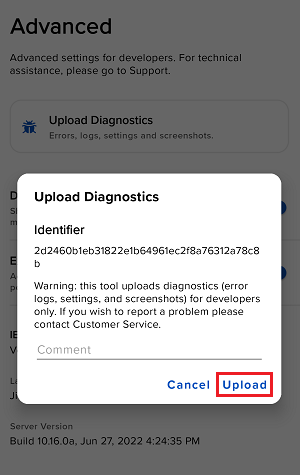

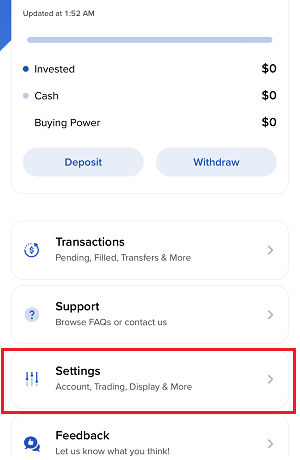

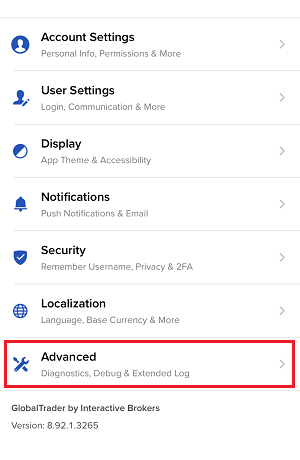

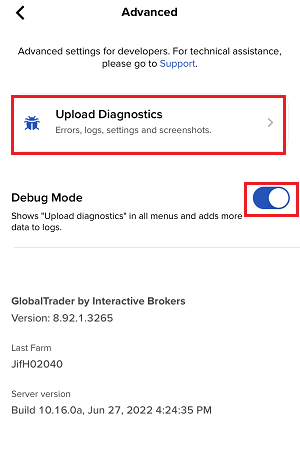

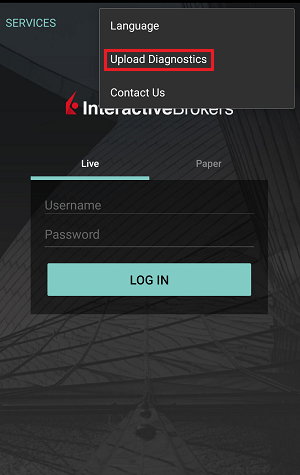

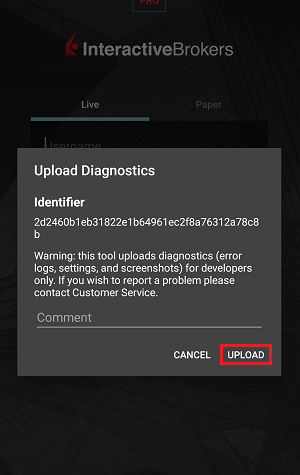

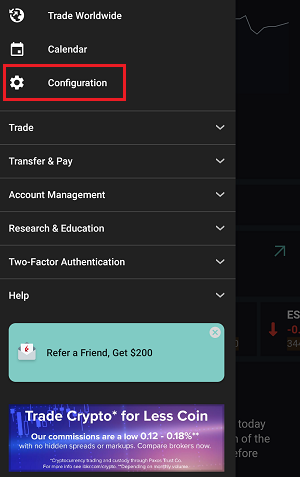

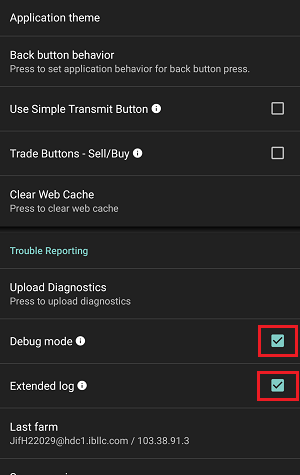

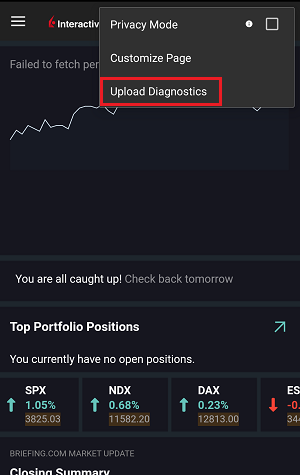

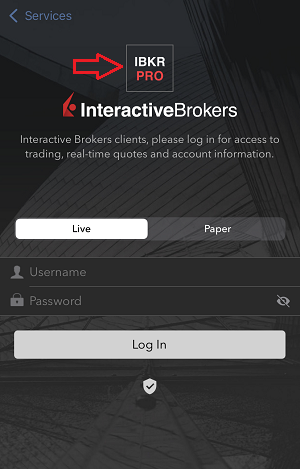

IBKRモバイル(Android)

-

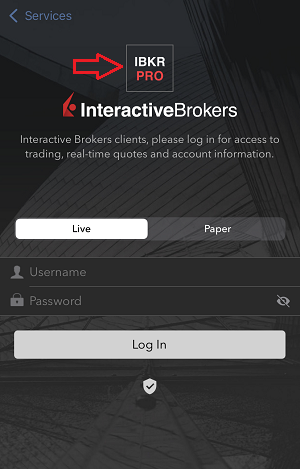

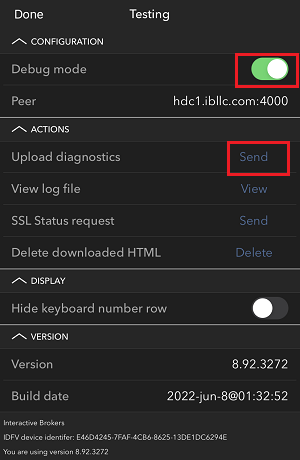

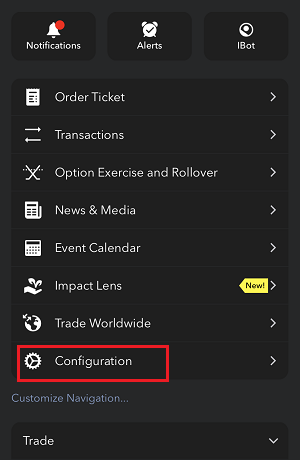

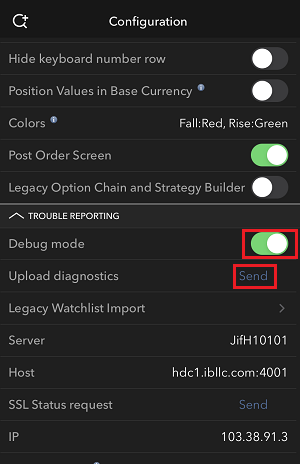

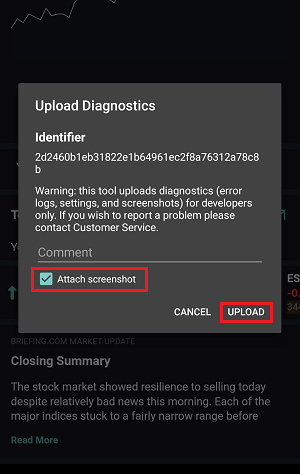

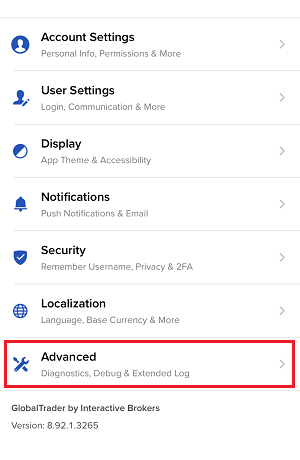

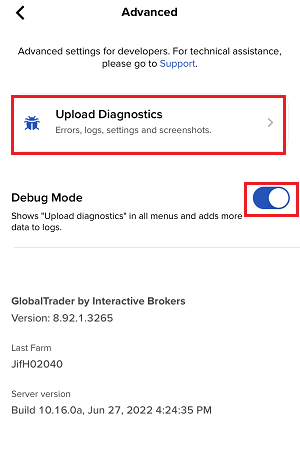

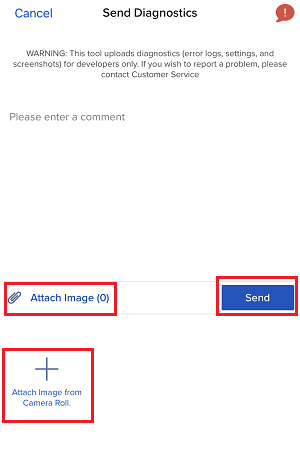

IBKRモバイル(iOS)

- WindowsおよびLinuxオペレーティングシステムの場合:Ctrl+Alt+Q

- Macの場合: Cmd+Option+H

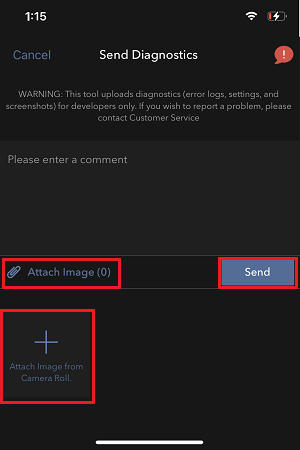

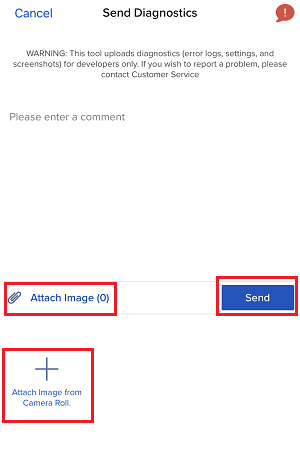

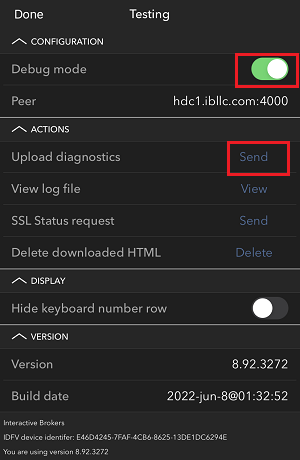

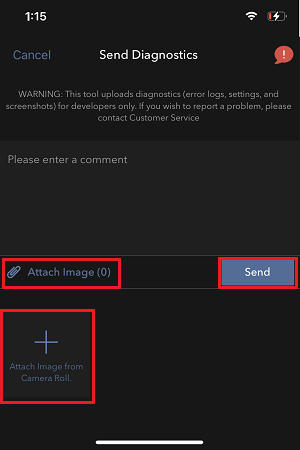

7. コメントを入力し「画像を添付」をタップして、 カメラロールに保存しておいた問題のスクリーンショットを添付して下さい

クライアント・ポータルの診断は、IBKB3512の手順に沿って撮ることができます

TWSのインストールや更新の際に表示される可能性のある警告

IBKRトレーダー・ワークステーション(TWS)は、オンライン取引ツールのセットを提供するグローバルな取引システムです。TWSは、Windows、Mac OS X、Linuxにインストールでき、Java Runtime Environment(JRE)が必要になります。このためTWSをインストールすると、Java Runtime Environment(JRE)を使用しての起動に必要となるJavaファイルも一緒にダウンロードされます。

TWSのインストールや更新の際、まれにウイルス対策などのソフトウェアが警告を表示してプロセスを妨げることがあります。この場合、警告やメッセージは無視して取引プラットフォームのインストールを完了することができます。

目次

ibkr.comまたはIBKRの各地域のウェブサイトのダウンロードエリアで入手可能なTWSインストーラーは、業界標準で必要とされるすべての安全手順を使用して密封のうえデジタル署名されており、悪質なコードやプロセスは含まれていません。TWSの更新パッチは、TWSの起動時に自動的にダウンロード、インストールされる業界標準のものと同じです。ただし、警告を受信された場合にはご注意いただきますようお勧め致します。今後の使用のためにTWSインストールファイルを保存する場合には、ウイルスやマルウェアからデータを保護するため同様の予防措置が適用されていることをご確認下さい。

TWSのインストール時や自動更新の際に警告を受信するのはなぜでしょうか?

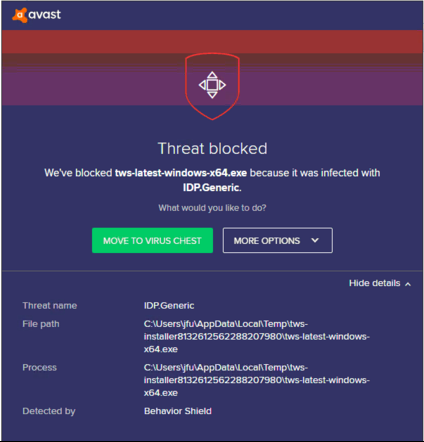

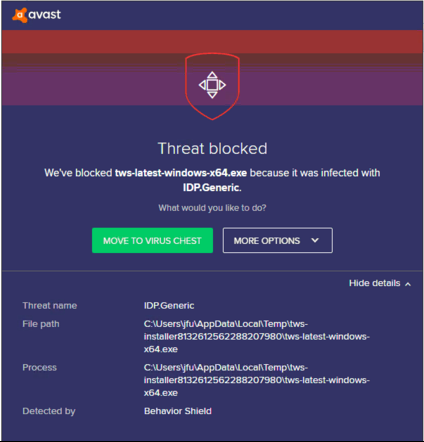

警告が表示され(図 1 に似ていますが限定はされません)、セキュリティシステムが疑わしいファイルの処理方法に対するお客様の入力を待つ可能性があります。通常は、ファイルの隔離、削除、無視、または永続的な例外を作成するオプションがあります。

ウイルス対策ソフトが、TWSインストーラーファイルやそのコンポーネントの一部をお客様に確認せず、また警告を表示せずに自動的に隔離や削除をすることがありますのでご注意下さい。この現象は通常、ウイルス対策がそう反応するよう事前設定されている場合のみに発生します。

図 1.

TWSのインストールまたは更新中に警告を受信された場合には、以下の手順による対処をお勧め致します:

1. TWSインストーラーを削除し、IBKRのメインウェブサイト、または地域のウェブサイトから再度インストールする

a) ご利用のコンピューターのTWSインストーラーを削除し、ゴミ箱からも削除して下さい

b) 下記の表より、ご利用の地域のTWSダウンロードダエリアをクリックして下さい

| ロケーション | TWSダウンロードエリア |

| 米国 | https://www.ibkr.com |

| アジア/オセアニア | https://www.interactivebrokers.com.hk |

| インド | https://www.interactivebrokers.co.in |

| ヨーロッパ | https://www.interactivebrokers.co.uk https://www.interactivebrokers.eu |

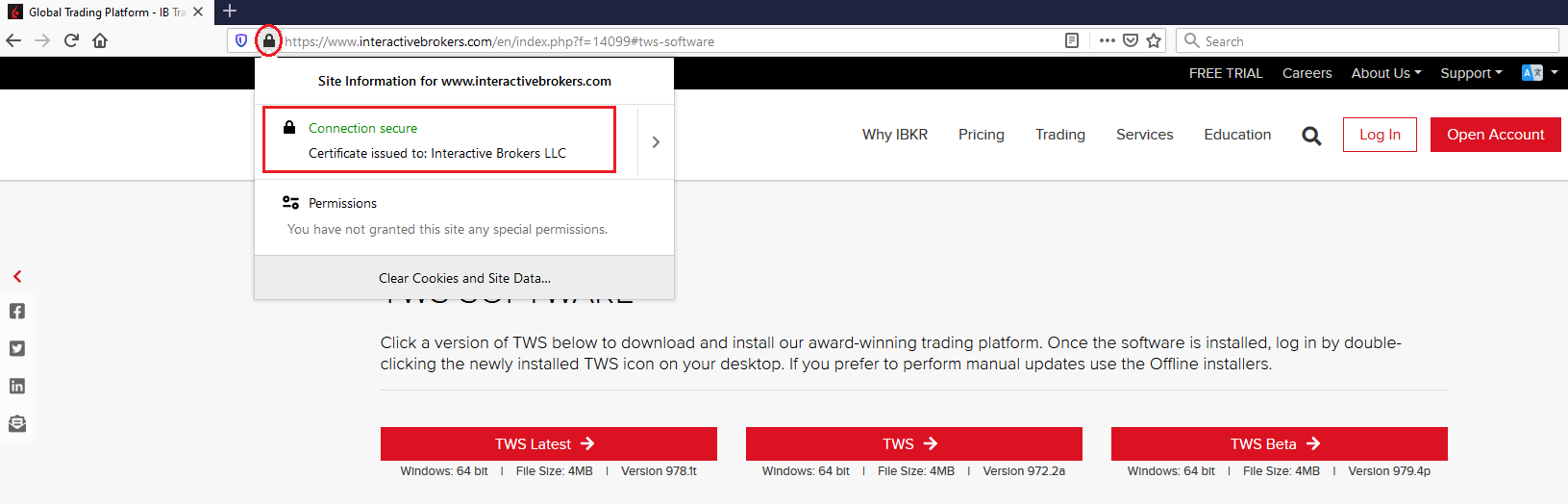

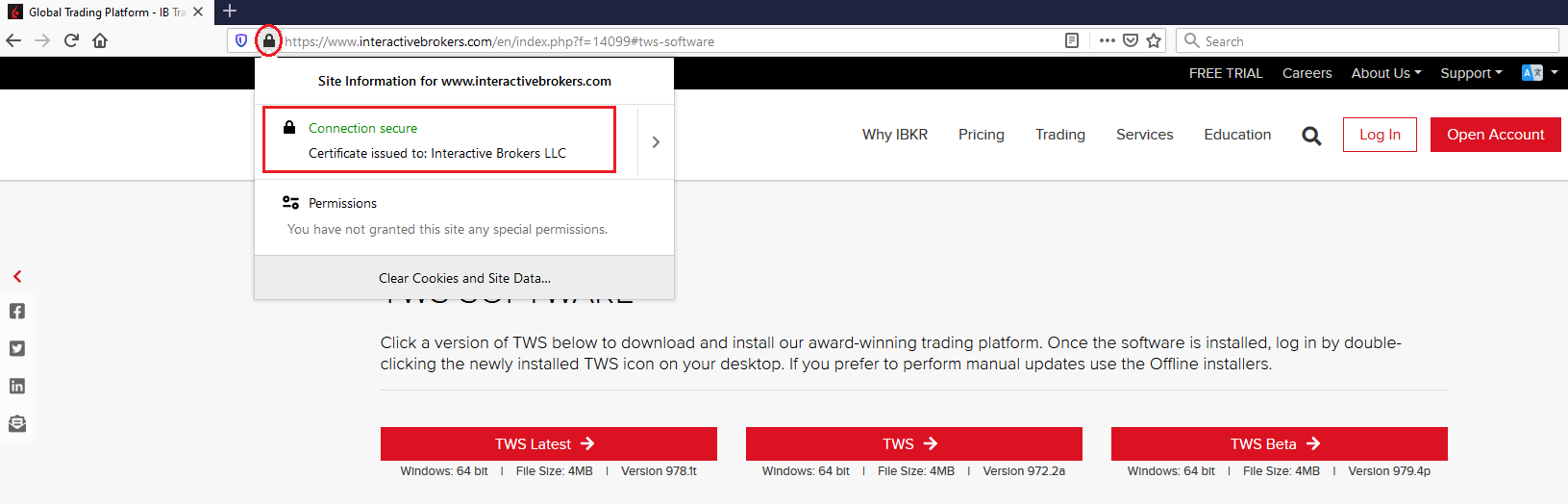

c) ウェブサイトの証明書を確認して下さい。ほとんどのインターネットブラウザーはウェブサイトの証明書が無効、侵害を受けている、または期限切れになっている場合、即座に警告を発しますが、ウェブサイトの証明書の有効性を手動で確認する場合には、アドレス (URL)の近くにある南京錠をクリックし、接続が安全であることが報告され、またセキュリティ警告が表示されないことをお確かめ下さい(以下の図 2をご参照下さい)。

図 2.

d) 使用するTWSバージョンが表示されたボタンをクリックし、TWSインストーラーを再度ダウンロードして下さい

2. ダウンロードしたTWSインストーラーファイルのデジタル署名を確認する

ファイルのデジタル署名が侵害を受けている場合、通常はセキュリティ警告が即座に送信されますが、手動での確認をご希望の場合には、使用されるオペレーティングシステムによって以下の手順で行って下さい:

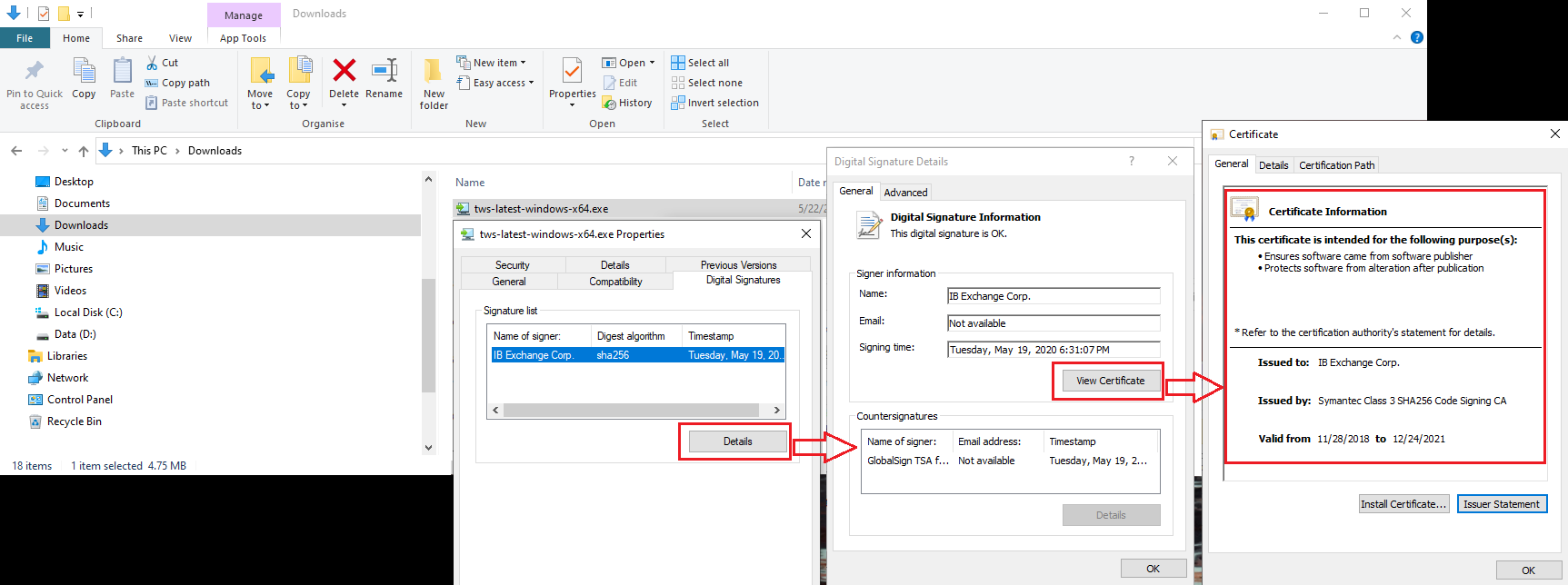

Windows用

a)Windowsのエクスプローラーから、ダウンロードフォルダー、またはTWSインストーラーを保存した場所にアクセスして下さい

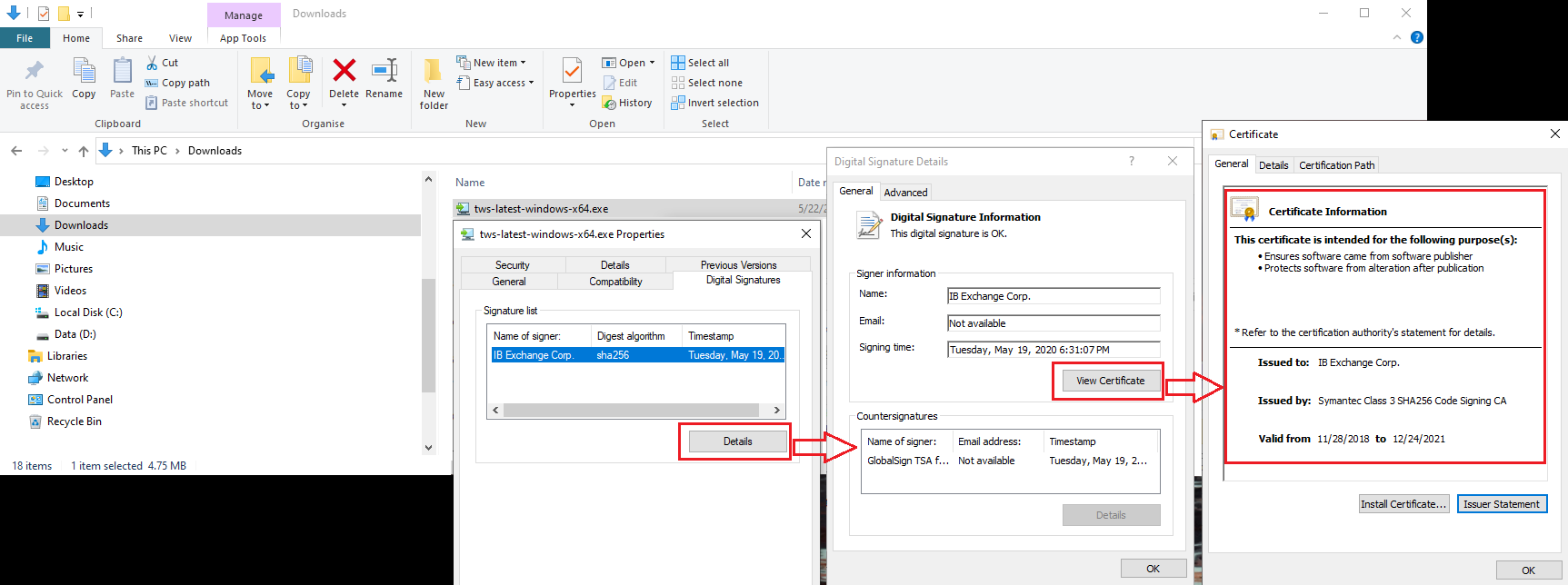

b)TWSインストーラーファイルを右クリックし、プロパティを選択してから「デジタル署名」をクリックして下さい

c) 「詳細」そして「証明書の表示」をクリックして、証明書のステータスと署名者を確認して下さい。正当な署名者は「IB Exchange Corp.」です(以下の 図 3をご参照下さい)

図 3.

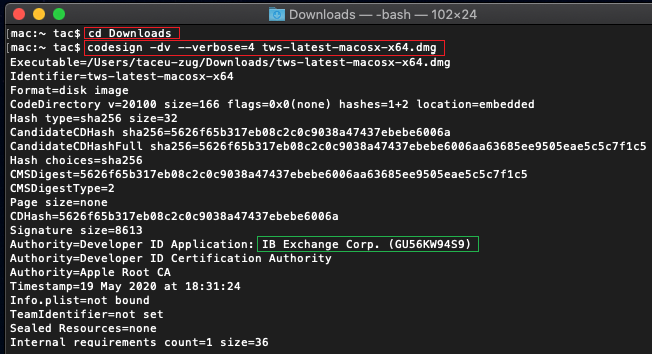

Mac OS X用

a) 画面の右上にある拡大鏡(Spotlight検索)クリックして、 ターミナルとタイプして下さい。検索結果からターミナルを起動して下さい

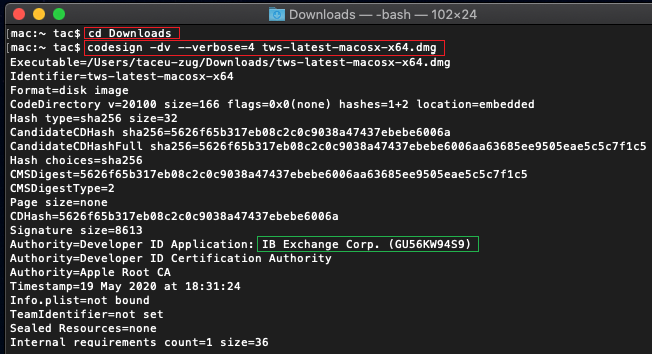

b)cdダウンロードとタイプしてからENTERキーを押して下さい。

c)codesign -dv --verbose=4 tws-latest-macosx-x64.dmgとタイプしてからENTERキーを押して下さい。ダウンロードするTWSバージョンによってファイル名(tws-latest-macosx-x64.dmg)が異なることがあります。必要な場合には、正しいファイル名をコマンドに入力して下さい。

d) コマンドのアウトプットを確認し、「開発者IDアプリケーション」が、「IB Exchange Corp.」になっていることを確認して下さい(以下の 図 4をご参照下さい)。

図 4.

3. ダウンロードしたTWSインストーラーファイルを実行する

再度TWSインストーラーをダウンロードしてファイルが正しいものであることを確認したら(上記のポイント1. および2.)インストールを進めて下さい。 それでもウイルス対策から警告が送信されてくる場合には、誤検知の可能性が高いので無視して下さい。 このステップにガイダンスが必要な場合には、次の項目にそのままお進み下さい。

警告を誤検知としてシグナルするにはどうしたらよいでしょうか?

最近のセキュリティシステムでは誤検知の対処として、例外的な処理を行うことができるようになっています。 例外とは、ウイルス対策エンジンが特定のファイルやプロセスをスキャンしないように強制する規則です。該当するファイルやプロセスは安全であるとみなされ、それ以上の警告は発生しません。

例外の作成手順はご利用のセキュリティソフトウェアによって異なります。警告のポップアップから一時的または永続的な例外を直接作成することもできれば、メインの設定パネル内の特定の項目から、手動での作成が必要な場合もあります。

手順が明確でない場合には、ウイルス対策のマニュアルをご確認いただきますようお勧め致します。

TWSインストーラーファイルまたはTWS更新プロセスに例外を設定し次第ブロックされることがなくなり、必要なタスクを完了することができるようになります。

疑わしいと思う場合やシステムが通常とは異なる行動を取る場合にはどうしたらよいでしょうか?

コンピューターが侵害を受けているまたは感染していると思われる場合には、フルシステムスキャンをお勧め致します。通常は下のタスクバーか(Windowsの場合)、上のメニューバー(MacOSの場合)にあるウイルス対策のアイコンを右クリックするとフルシステムスキャンのオプションがありますが、メインのウイルス対策ウィンドウからもできます。手順が明確でない場合には、ウイルス対策のマニュアルをご確認いただきますようお勧め致します。

技術的な背景

インターネットからダウンロードするファイルをセキュリティシステムがスキャンするのはなぜでしょうか?

最近のウイルス対策またはマルウェア対策のエンジンは以下に基づいて脅威を検出しています:

署名ベースのスキャン: ウイルス対策のスキャナーが、悪意のあるものまたは少なくとも疑わしいものとしてこれまでにカタログ化されている特定のパターンのバイトを検索します。ウイルス対策は、すでに脅威として知られているもの(ウイルス定義と呼ばれます)をデータベースに照らし合わせてファイル署名(ハッシュと呼ばれます)を確認することができます。

行動分析: ウイルス対策エンジンは、個別には脅威とはならないものの、関連性を持った場合に悪意のあるソフトウェアのアクティビティに似る特定の行動を検出します(例:コードを複写するまたは隠れる能力、インターネットから様々なファイルをダウンロードする、インターネット経由で外部のホストに連絡する、オペレーティングシステムのレジストリを変更するなど)。このタイプのスキャンはこれまでに知られていない脅威を検知するようデザインされています。

ヒューリスティック検出: スキャナがコードを逆コンパイルするか、制限された環境であるウイルス内で実行します。この後コードによって実行されるアクションを事前設定された行動ベースのルールに照らし合わせて分類し、重みづけを行います。

クラウドベースの保護および機械学習: これらは比較的に新しいテクニックです。解析が必要なファイルがウイルス対策/セキュリティシステムのベンダーのクラウドに送信され、高度なアルゴリズムによってコードの審議や挙動が詳細に解析されます。

このスキャン方法は完全無欠ですか?

最近の脅威は洗練されており、生物ウイルスと同じ様に、コードや署名を変異させることができます。また、新しいマルウェアやエクスプロイトが毎日作成され、インターネットを通じて素早く拡散されていきます。このため上に記載される脅威認識の方法は完全無欠ではありませんが、 組み合わせて使用することにより高い確率でマルウェアを認識することができます。

署名ベースのテクニックは既に知られている脅威の認識にとても優れており誤検知も少ないですが、不明なマルウェアやすでにあるマルウェアが変異したものを認識することにはあまり優れていません。この分野では、行動ベースやヒューリスティックの手法がはるかに優れた性能を発揮しますが、これらの手法はコードのマッチングではなく、ある程度の解釈に基づくため、これに伴う不確実性によって誤検知の可能性が高くなります。

「誤検知」という用語はセキュリティシステムが無害のファイルやプロセスをマルウェアとして分類する場合に使用されます。

参考文献:

How to Upload a Diagnostic Bundle from an IBKR Platform

Some support related issues require diagnostics files and logs to be uploaded along with screenshots. The information will help our team to investigate and resolve the issue that you are experiencing.

This article will help you with detailed steps on how to upload diagnostics files and logs from various Interactive Brokers’ trading platforms.

Note: IBKR does not monitor the diagnostic bundle repository throughout the day. Should you spontaneously decide to upload a diagnostic bundle, without being instructed by Interactive Brokers, please inform our Client Services via Message Center ticket or phone call otherwise your error report will go unnoticed.

Please click on one of the links below, according to the platform you are using:

-

IBKR Mobile (Android)

-

IBKR Mobile (iOS)

- For Windows and Linux Operating system: Press Ctrl+Alt+Q

- For Mac: Press Cmd+Option+H

7. Enter your comments in the field and tap ‘Attach Image’ to attach the screenshot/s you previously saved in your camera roll

A diagnostic trace for Client Portal can be captured following the steps on IBKB3512

インタラクティブ・ブローカーズにおける価格上限の通知に関するディスクロージャー

規制当局では、取引に支障をきたす恐れのある注文(突然発生する短期間の価格変動など)を取引所に発注することを防止するための管理を証券会社が維持することを求めています。

こういった要求を満たすため、インタラクティブ・ブローカーズではお客様の注文に様々な価格フィルターを設定しています。価格フィルターは特定の状況下において、市場の混乱を避けるためにお客様の注文に価格制限を設けることがあり、こういった価格制限は通常、弊社が算出した参照価格帯から一定の割合の範囲内となります。(価格制限の範囲は、銘柄のタイプと現在の価格によって異なります。)

価格制限は、取引の確実性と価格リスクの最小化のバランスを取ることを目的としていますが、価格制限の結果として取引が遅延する、または取引が行われないこともあります。詳細は、インタラクティブ・ブローカーズの「注文のルーティングおよびペイメント・フォー・オーダー・フローに関するディスクロージャー」をご参照ください。

弊社のシステムが注文に価格上限を設定している場合、お客様に下記のいずれかが送信されます: (i) トレーダー・ワークステーション、API、またはFIX tag 58(FIXユーザーの場合)経由で、価格制限に関するリアルタイムの通知、および/または (ii) 前日に価格上限が設定された最初の10注文のダイジェスト、それらの注文の最初の価格上限、またそれらの注文の今後の価格上限の範囲を含める日時のFYIメッセージ。

メッセージをご希望されないお客様は、FYIメッセージ内のオプトアウトリンクをクリックして、今後のFYIメッセージの受信を停止することができます。今後のFYIメッセージの受信をオプトアウトすることにより、下記にご同意いただくことになります:

- お客様の注文に対する価格上限の適用に関するインタラクティブ・ブローカーズからの今後の通知を放棄することへの同意。および、

- ご自身の注文に、今後、価格上限が設定される可能性があることを理解しつつ、価格上限が適用されることに関して再度通知を受信することを希望しないことの承認。

取引プラットフォームにログインできない場合のトラブルシューティング

a. テンポラリー・パスコードをご利用の場合、アルファベットはすべて大文字で入力する必要があります

b. セキュリティカードや電子的なデバイスをご利用の場合、文字の間にスペースは入れないでください

c. ポート4000/4001がブロックされています。 このポートはホテルやカフェなど公共の場所ではブロックされていることがよくありますが、TCPプロトコールの受信と送信に必要になります。 またご利用のコンピューターがルーターに接続されている場合には、ルーターのポートも開く必要があります。*

セキュリティデバイスの代替品や一時的なセキュリティコードのリクエスト方法

IBKRではお客様の資産と口座を不正なアクセスより保護するために努めております。セキュア・ログイン・システムを使用することにより、口座のセキュリティを強化することができます。セキュリティデバイスの代替品リクエストは、セキュリティ上の理由により口座名義人の口頭によるご本人様確認が必要となるため、すべてお電話のみで承っております。お口座へのアクセスと代替品の発行が早急に必要な場合には、IBKRクライアントサービスまでお電話にてお問い合わせください。ログインアクセス復旧のサポートを致します。

参考文献

- テンポラリー・パスコードの有効性に関する詳細はKB69をご覧ください

- セキュア・ログインシステムの概要はKB1131をご覧ください

- セキュリティデバイスに関する詳細はKB2636をご覧ください

- 2人以上のユーザーで同じセキュア・ログイン・デバイスを使用する際のインストラクションはKB2481をご覧ください

- セキュア・ログイン・システムに戻る場合のインストラクションはKB2545をご覧ください

- 弊社にセキュリティデバイスをご返却いただく際のインストラクションはKB975をご覧ください

- IBKRモバイル経由でのIB Key認証の有効化手順はKB2260をご覧ください

- マルチプル・ツーファクター認証システムに関する詳細はKB2895をご覧ください

- セキュリティデバイスにかかる費用に関する詳細はKB1861をご覧ください

一時的なセキュリティー・コードの有効期限

IBKRではセキュア・ログインシステムをご利用のお客様のセキュリティデバイスに紛失や破損があった場合、テンポラリー・パスコードを発行しています。 テンポラリー・パスコードではクライアント・ポータルと取引プラットフォームの両方に2日間アクセスすることができます。2日以降は取引プラットフォームへのアクセスはできなくなります。クライアント・ポータルへはそれ以降も8日間のアクセスすることができますが、 ご利用いただける機能はオンライン・セキュリティー・コード・カードの印刷または保存のみになります。

これに対しオンライン・セキュリティー・コード・カードは21日間有効となりますので、この間に紛失されたデバイスをお探しいただくことができます。デバイスが完全に紛失または破損していて代替品が必要な場合には、代替品が手配されるまでの間オンライン・セキュリティー・コード・カードをアクセスにご利用ください。セキュリティデバイスをお持ちでないお客様や、またテンポラリー・パスコードやオンライン・セキュリティー・コード・カードでログインができないお客様は、クライアントサービス(ibkr.com/support)までご連絡ください。

口座へのアクセスを復旧させる一番速い方法は、IB Keyで認証作業のできるIBKRモバイルのインストールと有効化になります。アプリの有効化に関する詳細は、こちらをご覧ください。

重要な留意点

弊社では方針として、ある口座に対して連続してテンポラリー・パスコードを発行することはなく、代わりに口座の保護レベルを最大限にするよう試みますが、これには実際のセキュリティデバイスのご利用が必要となります。

参考文献

- テンポラリー・パスコードのリクエスト方法に関する詳細は、KB70 をご覧ください

- セキュア・ログインシステムの概要はKB1131をご覧ください

- セキュリティデバイスに関する詳細はKB2636をご覧ください

- 2人以上のユーザーで同じセキュア・ログイン・デバイスを使用する際のインストラクションはKB2481をご覧ください

- セキュア・ログイン・システムに戻る場合のインストラクションはKB2545をご覧ください

- IBKRにセキュリティデバイスをご返却いただく際のインストラクションはKB975をご覧ください

- IBKRモバイル経由でのIB Key認証の有効化手順はKB2260をご覧ください

- マルチプル・ツーファクター認証システムに関する詳細はKB2895をご覧ください

- セキュリティデバイスにかかる費用に関する詳細はKB1861をご覧ください

Disclosure Regarding Interactive Brokers Price Cap Notices

Regulators expect brokerage firms to maintain controls designed to prevent the firm from submitting orders to market centers that create a risk of disruptive trading (e.g., the risk of sudden, transient price moves).

To comply with these expectations, Interactive Brokers implements various price filters on customer orders. Those price filters may, in certain circumstances, price cap customer orders in order to avoid market disruption, and those Price Caps will generally be in a % range from a reference price range calculated by IB. (The range of the Price Cap varies depending on the type of instrument and the current price.)

Although the price caps are intended to balance the objectives of trade certainty and minimized price risk, a trade may be delayed or may not take place as a result of price capping. More information is available in Interactive Broker’s Order Routing and Payment for Order Flow Disclosure.

If a customer’s order(s) are price capped by IB’s systems, that customer will either receive (i) real-time notification of those price cap(s) in Trader Workstation or via the API or FIX tag 58 (for FIX users); and/or (ii) a daily FYI message containing a digest of the first 10 order(s) that were price capped the prior day, the initial price cap(s) for those order(s) (if applicable), and the Price Cap Range(s) for further Price Cap(s) of those order(s).

Customers may opt out from receiving future FYI Messages by clicking the relevant opt-out link within an FYI Message. By opting out from receiving these future FYI Messages, a customer:

- Agrees to waive any further notifications from Interactive Brokers about the application of the firm’s Price Caps to that customer’s order(s); and

- Acknowledges that he or she understands that his or her orders may be price-capped in the future, but that the customer does not wish to be notified again about the application of any Price Caps to any of his or her orders.

Possible Alerts during the TWS installation or update

IBKR's Trader Workstation (TWS) is a global trading system enabling clients to use a suite of online trading tools. The TWS can be installed on Windows, Mac OS X and Linux, and it requires the presence of a Java Runtime Environment (JRE). Therefore, when you install the TWS, it also downloads the necessary Java files in order to run using a Java Virtual Machine (JVM).

Sometimes, during the installation or update process of the TWS, software such as Antivirus applications will show an alert and prevent the process to complete. The warning and other messages in this case can safely be ignored, and you can complete the installation of the trading platform.

Table of content

Downloading the TWS installer and update patches

The TWS installers available in the download areas of ibkr.com or IBKR regional web sites are sealed and digitally signed using all the safety procedures required by the industry standards and do not contain any malicious code or process. The same industry standard practices have been used for the TWS update patches, which are automatically downloaded and installed when launching the TWS (if and only if there is an update available). Nevertheless, if you have received an alert, we recommend you to be cautious. Should you intend to keep the TWS installation file on your machine for future use, you should make sure that the same precautions for the protection of data from viruses and malware are applied to it.

Why do I receive a warning when I install the TWS or when the TWS automatic update runs?

You might see an alert (similar to Figure 1 but not limited to) and your security system would wait for your input on how to process the suspicious file. You usually have the option to quarantine the file, delete it, ignore it once or create a permanent exception for it.

Please note that your antivirus might autonomously quarantine or delete the TWS installer file or some of his components without asking for your confirmation and without showing you any warning. Nevertheless, this should only happen if you have preset your antivirus to specifically react in this way.

Figure 1.

What should I do when I receive a warning?

In case you receive a warning during the TWS installation or update, we recommend the following steps:

1. Delete the TWS installer and download it again from the IBKR main or regional web site

a) Delete the TWS installer file already present on your computer and then delete it as well from your Trash (empty your Trash)

b) From the table below, click on the TWS download area correspondent to your location

| Location | TWS download area |

| US | https://www.ibkr.com |

| Asia / Oceania | https://www.interactivebrokers.com.hk |

| India | https://www.interactivebrokers.co.in |

| Europe | https://www.interactivebrokers.co.uk https://www.interactivebrokers.eu |

c) Check the website certificate. Most Internet browsers will immediately alert you in case the site certificate is invalid, compromised or expired. Nevertheless, if you want to check manually the validity of the site certificate, click on the padlock close to the address (URL) and make sure the Connection is reported as secure and no security warning are present (see Figure 2 below).

Figure 2.

d) Click on the button labeled with the TWS version you wish to use and download again the TWS installer

2. Check the digital signature of the TWS installer file you have downloaded

Normally you will immediately receive a security warning in case the digital signature of a file is compromised. Nevertheless, if you wish to perform a manual check, proceed as follows, according to your Operating System:

For Windows

a) From the Windows file explorer, access your Downloads folder or the folder where you placed the TWS installer

b) Right click on the TWS installer file, select Properties and then click on the tab "Digital Signatures"

c) Click on "Details" and on "View Certificate" to check the certificate status and signer. The legitimate signer is "IB Exchange Corp." (See Figure 3 below)

Figure 3.

For Mac OS X

a) Click on the magnifier glass (Spotlight Search) on the top right of your screen and type Terminal. From the search results, launch the Terminal app

b) Type cd Downloads and press Enter

c) Type codesign -dv --verbose=4 tws-latest-macosx-x64.dmg and press Enter. Please notice that the name of the file (tws-latest-macosx-x64.dmg) may differ according to the TWS version you decided to download. If needed, replace the file name in the command with the appropriate one

d) Check the command output and make sure the "Developer ID Application" is "IB Exchange Corp." (see Figure 4 below)

Figure 4.

3. Run the TWS installer file you have downloaded

Once you have downloaded again the TWS installer and after you made sure the file is original (points 1. and 2. above), you can proceed with the installation. Should you still receive a warning from your antivirus, you can reasonably consider it as a false positive and ignore it. Should you need guidance on this step, please proceed directly to the next section.

How can I signal an Alert as false positive?

All modern security systems allow the creation of exceptions, precisely in order to address false positive cases. An exception is a rule forcing the antivirus engine not to scan a specific file or process. That specific file or process will hence be deemed safe and no further alerts will be raised for it.

The procedure for creating an exception may vary, according to the security software you are using. You may be able to create a temporary or permanent exception directly from the alert pop-up or you may have to create one manually from a specific section in the main configuration panel.

If you are unsure of the procedure, we recommend you to consult your antivirus documentation.

Once you have set an exception for the TWS installer file or for the TWS updater process, those will be no longer blocked and will be able to complete their respective tasks successfully.

What else can I do if I have doubts or if my system behaves abnormally?

If you have reasons to believe your machine may be compromised or infected, we recommend performing a full system scan. Usually you can right click on the antivirus icon present on the bottom taskbar (for Windows) or on the upper menu bar (for MacOS) and you will find the option to launch a full system scan. Alternatively, you may start that task from the main antivirus window. If you are unsure of the procedure, we recommend you to consult your antivirus documentation.

Technical Background

How does my security system scan the files I download from the Internet?

Modern antivirus and anti-malware engines base their threats recognition on:

Signature-based scanning: the antivirus scanner searches for a specific pattern of bytes that was previously catalogued as malicious or at least suspicious. The antivirus may check as well file signatures (called hash) against a database of known threats (called virus definitions).

Analysis of behavior: the antivirus engine detects specific actions which individually may not represent a threat but, when correlated together, resemble the usual activity of a malicious software (e.g. the ability of a code to replicate or hide itself, download additional files from the Internet, contact external hosts over the Internet, modify the Operating System registry) This type of scan is designed to detect previously unknown computer threats.

Heuristic detection: the scanner de-compiles the code or runs it within a virtual, restricted environment. It then classifies and weights the actions performed by the code against a predefined, behavior based, rule set.

Cloud-based protection and machine learning: those are relatively new techniques. The file that needs to be analyzed is sent to the antivirus / security system vendor cloud where sophisticated algorithms perform a deep analysis of the code authenticity and behavior.

Are those scan methods infallible?

Modern threats are very sophisticated and, like biological viruses, can mutate their code and their signatures. Moreover, new malwares and exploits are created every day and spread rapidly over the Internet. The threat recognition methods mentioned above are therefore not infallible but can guarantee a high percentage of malware recognition when combined together.

While signature based techniques are very successful in recognizing known threats and less prone to false positives, they are not so efficient in recognizing unknown malware or mutations of existing ones. In this area, the behavioral and heuristic methods perform much better although they are more prone to false positives since their detection is not based on bare code matching but on a certain degree of interpretation and hence uncertainty.

The term "false positive" is used when a security system classifies an innocuous file or process as malware.

Reference:

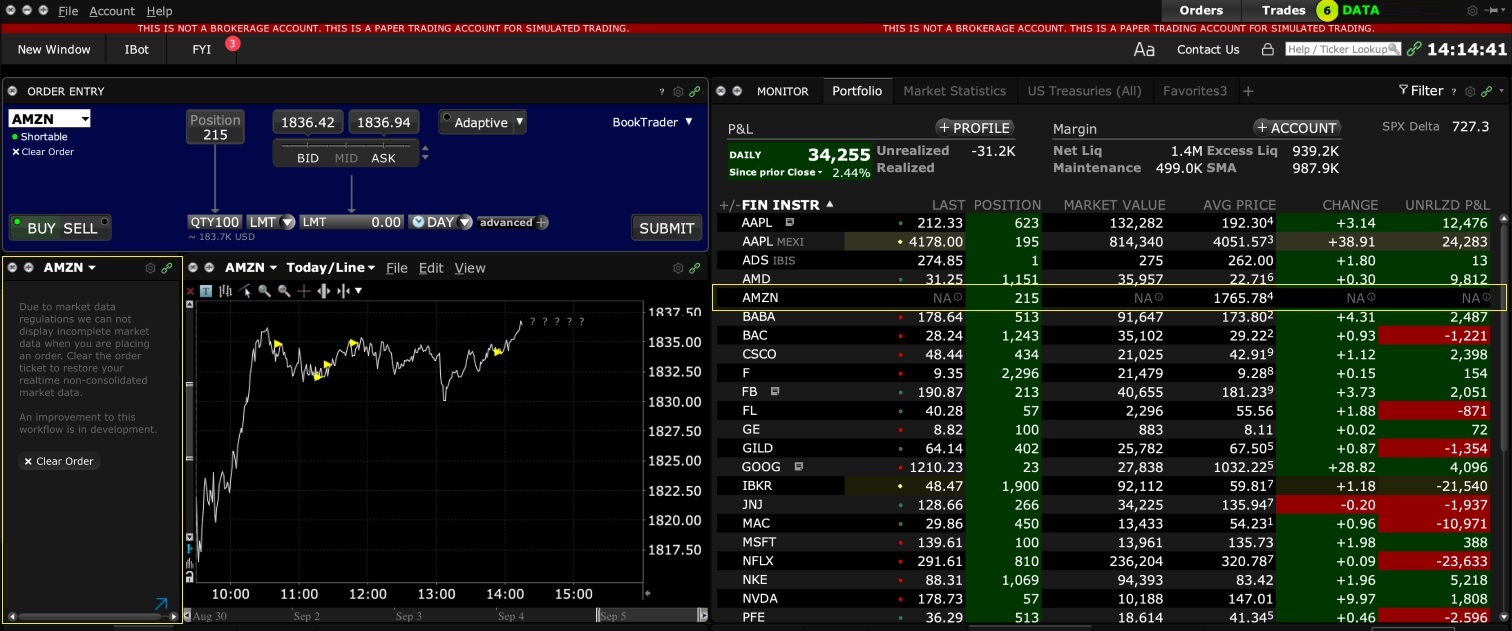

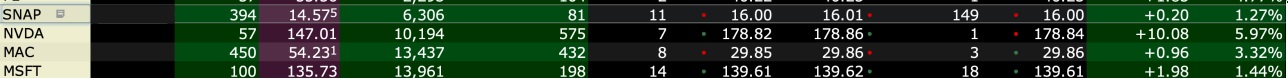

Alternative Streaming Quotes for US Equities

The SEC Vendor Display Rule requires that brokers give clients access to the NBBO at the point of order entry. In order to provide users with free live streaming market data, we cannot display this free stream when entering an order without the client subscribing to the paid NBBO. Please note, this does not apply to non-IBLLC clients.

Under the Rule 603(c) of Regulation NMS (Vendor Display Rule), when a broker is providing quotation information to clients that can be used to assess the current market or the quality of trade execution, reliance on non-consolidated market information as the source of that quotation would not be consistent with the Vendor Display Rule.

All clients (IBKR Lite and Pro) have access to streaming real-time US equity quotes from Cboe One and IEX at no charge. Since this data does not include all markets, we cannot show this quote when entering parameters for a US stock quote. Therefore and according to FINRA's enforcement of the SEC rule, IBKR provides IBLLC US clients a free default snapshot service, “US Snapshots VDR Required”. If clients do not sign up for an NBBO US equity data service and they are an IBLLC client, they will have access to free real-time snapshots when making trading decisions on US stocks. Order routing will not change based on what is shown on the screen. If one is subscribed to NBBO quotes or not, by default the trade will still take place with the assistance of the SMART order router designed to provide the best price for the order.

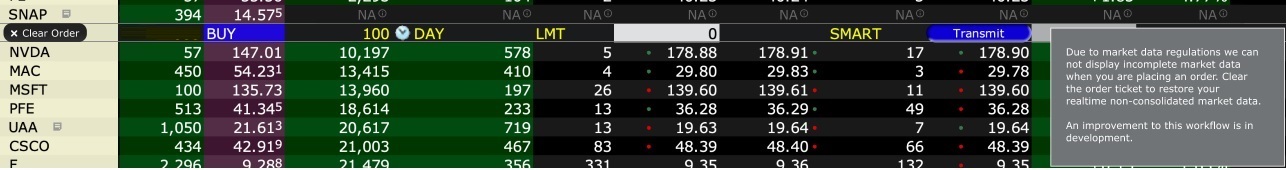

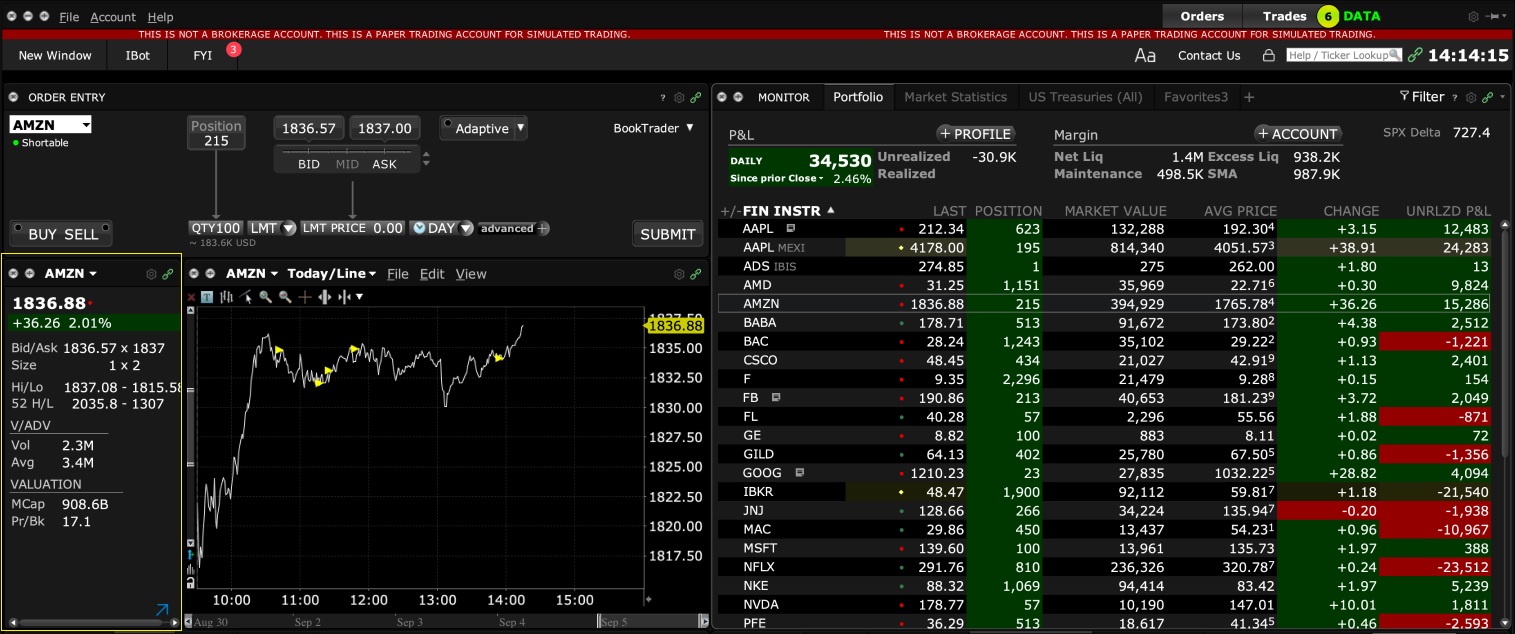

Please see the sample screenshots below from TWS Classic and TWS Mosaic for what occurs when placing an order without the NBBO streaming subscription for US equities.

TWS Classic:

1. Screenshot of quotes showing without order entry line item

2. Screenshot of quote going blank when putting in the order entry line item

TWS Mosaic:

1. Screenshot of quotes showing without order entry line item

2. Screenshot of quote going blank when putting in the order entry line item