Cómo cargar un paquete de diagnóstico de las plataformas de IBKR

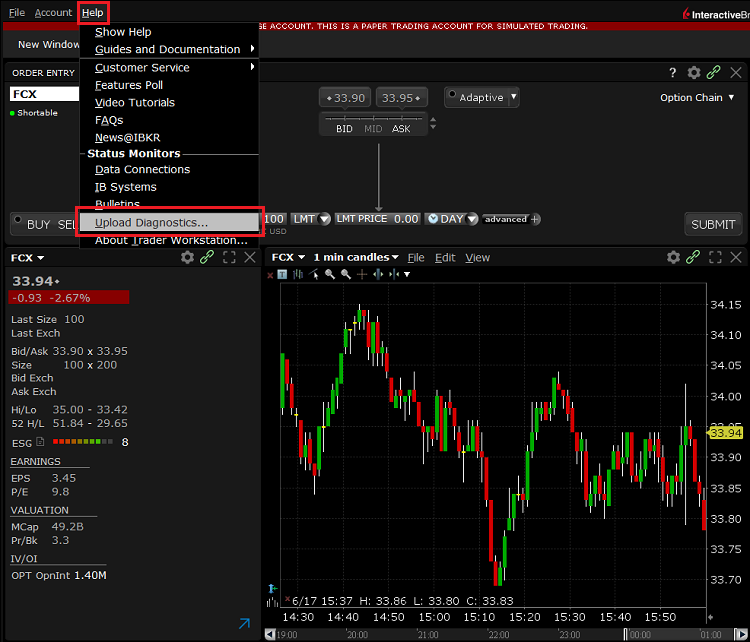

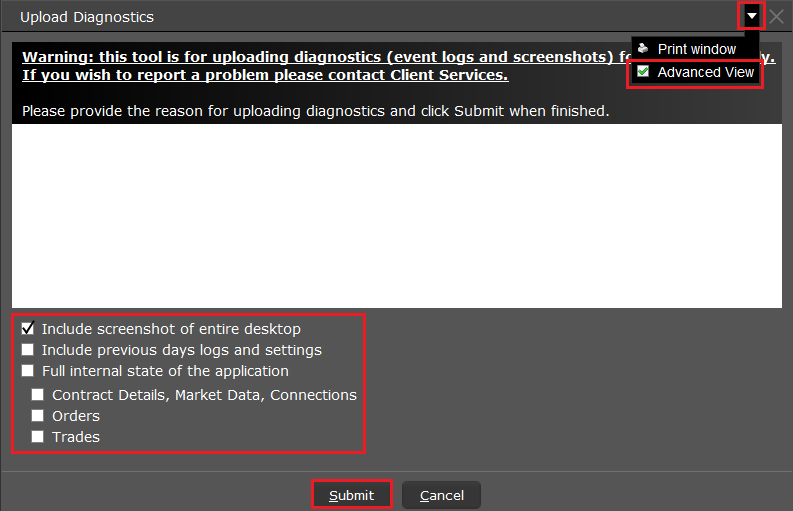

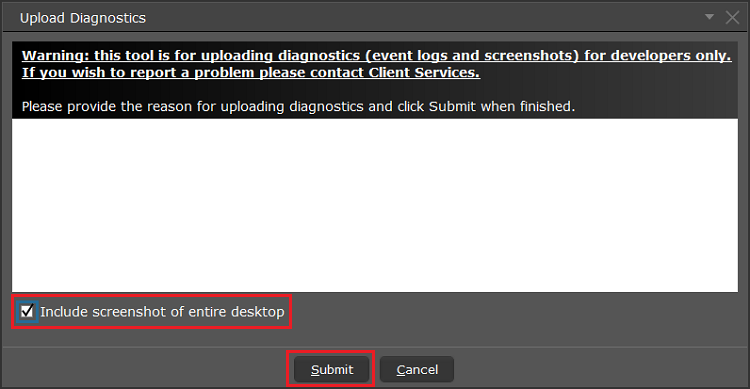

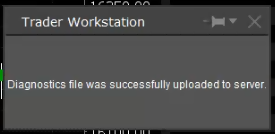

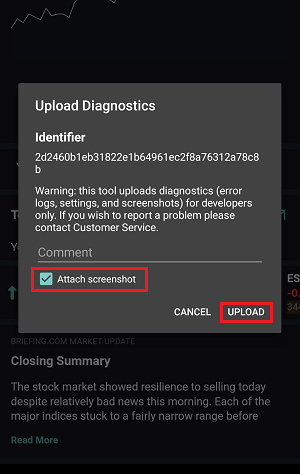

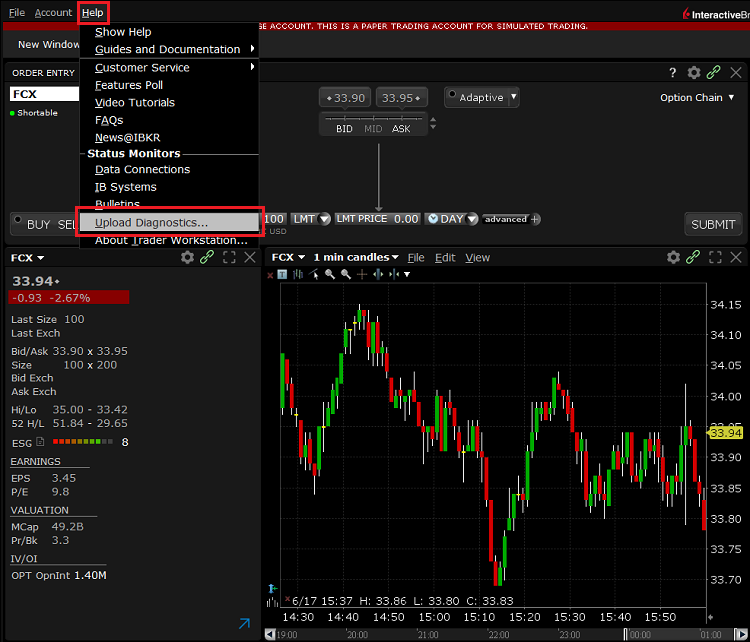

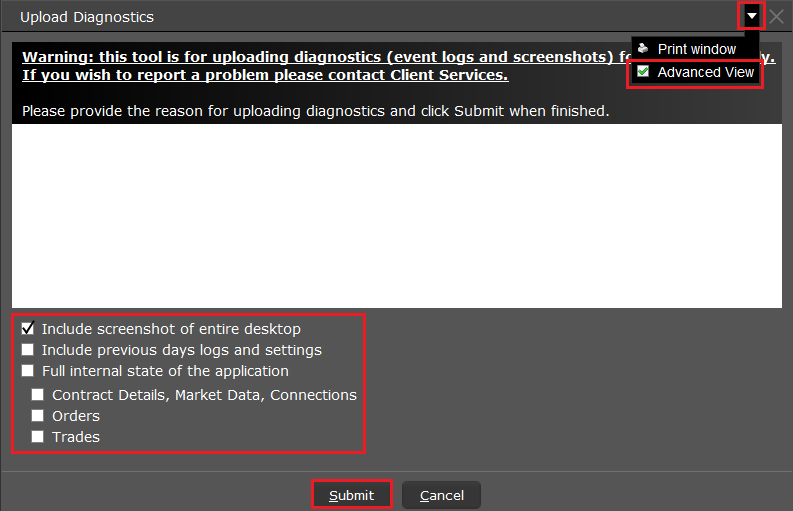

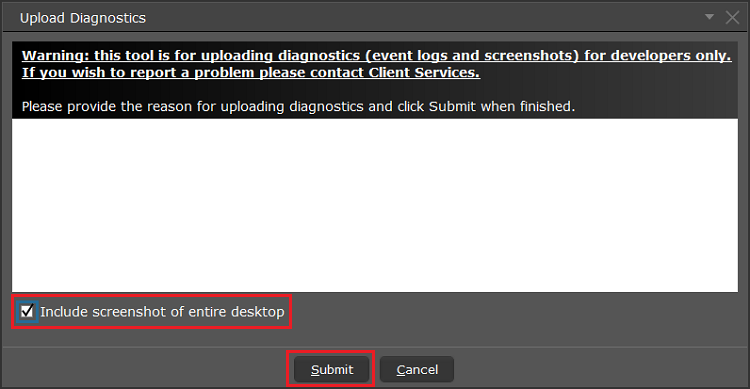

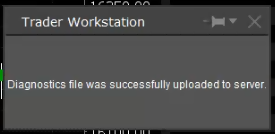

Algunas cuestiones relacionadas con la asistencia técnica requieren que se carguen los archivos de diagnóstico y los registros junto con capturas de pantalla. La información ayudará a nuestro equipo a investigar y resolver el problema que usted está presentando.

El siguiente artículo le proporciona instrucciones detalladas acerca de cómo subir los archivos de diagnóstico y los registros desde varias plataformas de negociación de Interactive Brokers.

Nota: IBKR no monitoriza el repositorio de paquetes de diagnóstico durante el día. En caso de decidir subir un paquete de diagnóstico de manera espontánea, sin la indicación de Interactive Brokers, informe a nuestro servicio de atención al cliente al respecto mediante un tique en el Centro de mensajes o una llamada telefónica. De lo contrario, el error que ha informado pasará desapercibido.

Haga clic en uno de los siguientes enlaces, de acuerdo con la plataforma que esté utilizando:

-

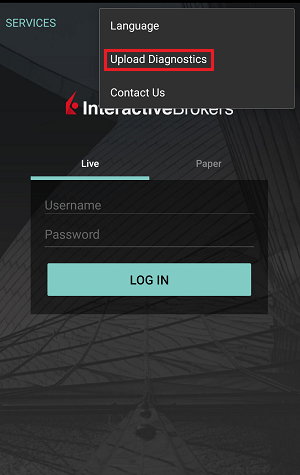

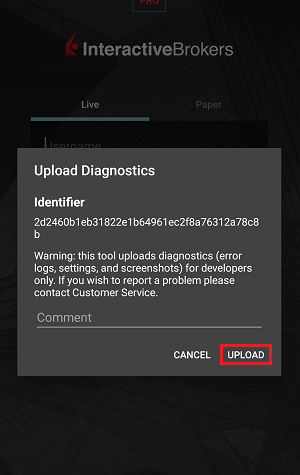

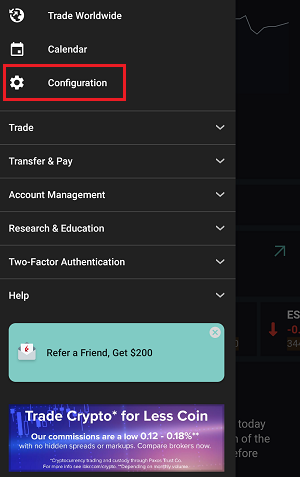

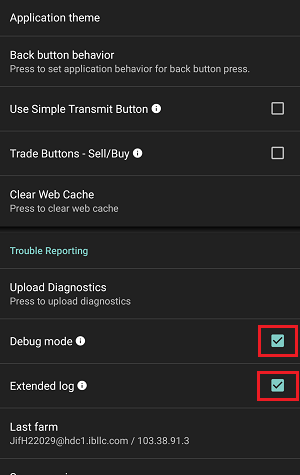

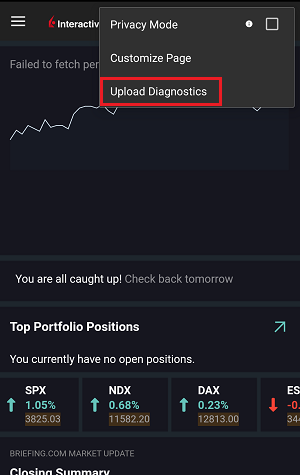

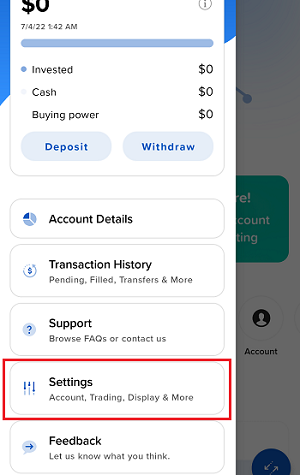

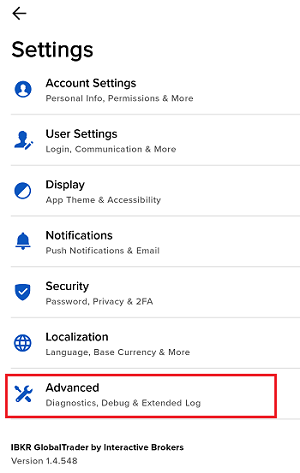

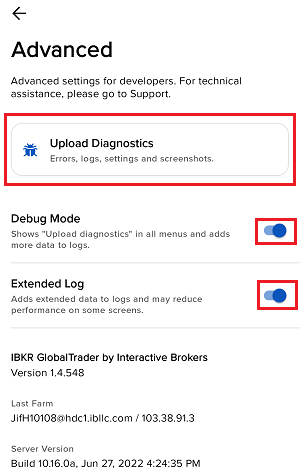

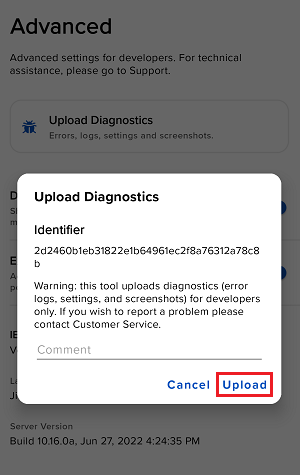

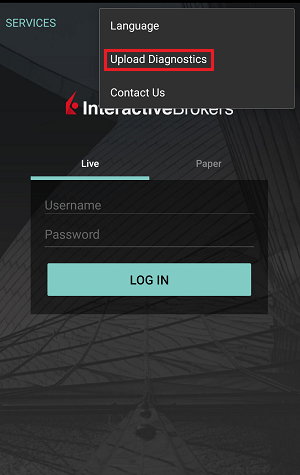

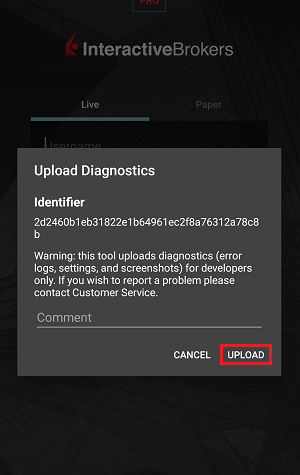

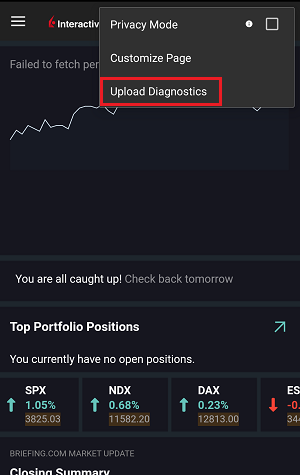

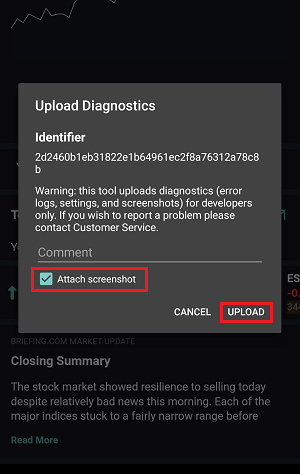

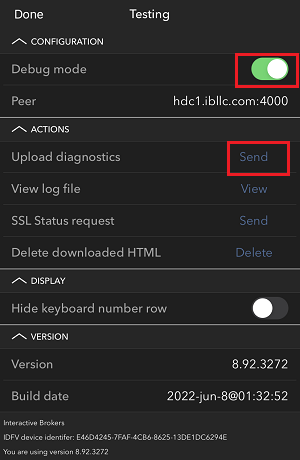

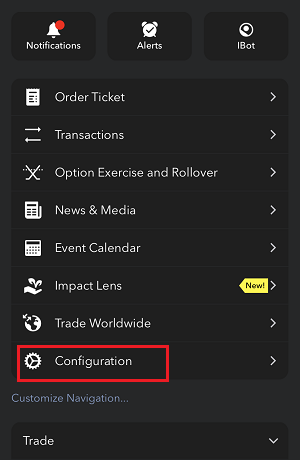

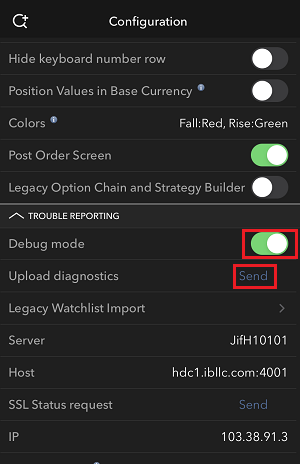

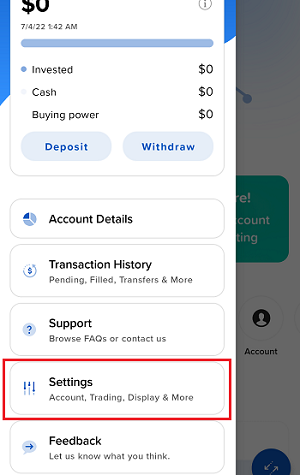

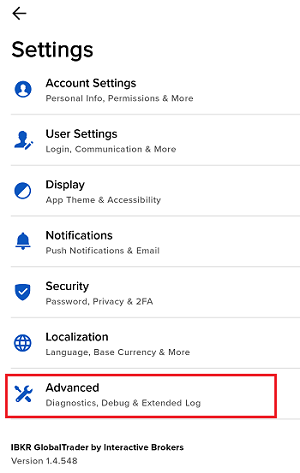

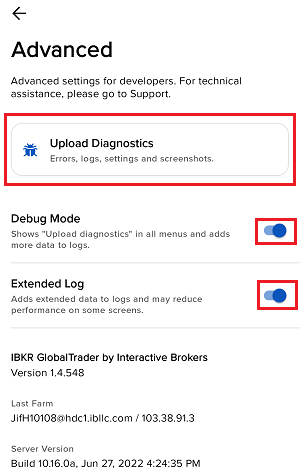

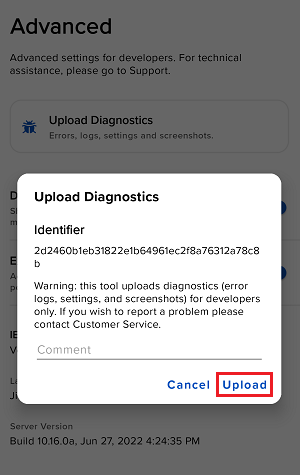

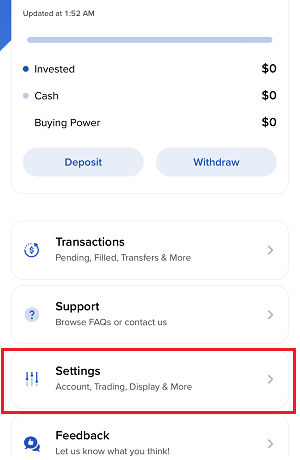

IBKR Mobile (Android)

-

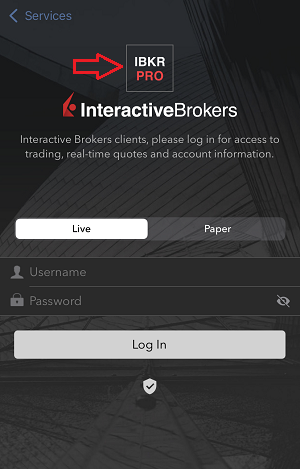

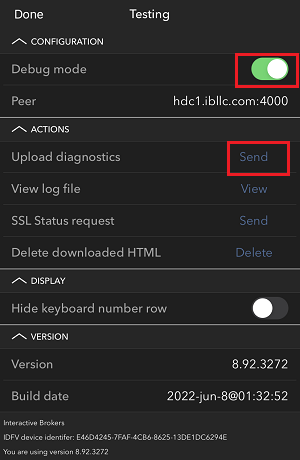

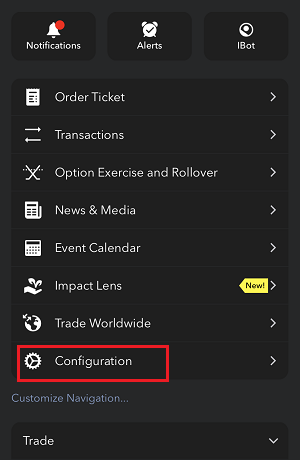

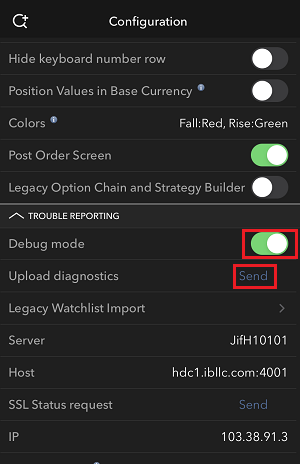

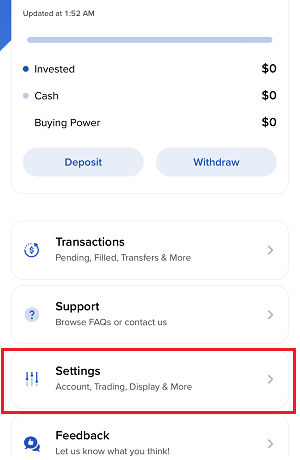

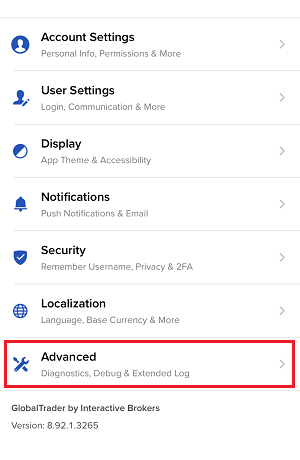

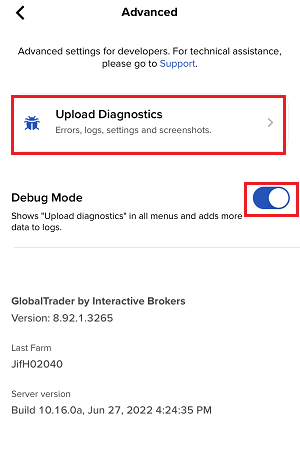

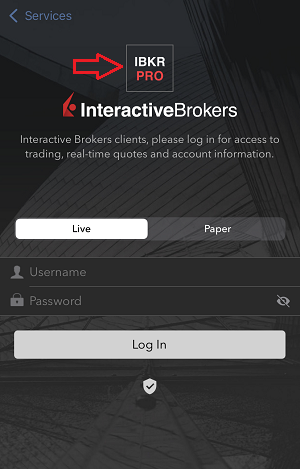

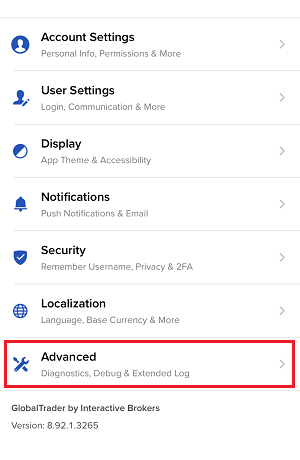

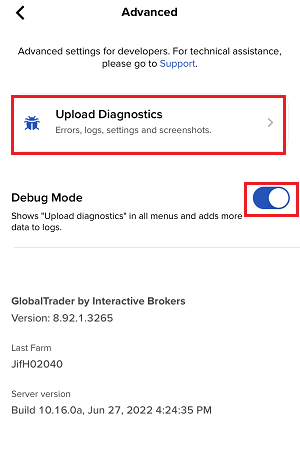

IBKR Mobile (iOS)

- para los sistemas operativos Windows y Linux: pulse Ctrl+Alt+Q

- para Mac: pulse Cmd+Option+H

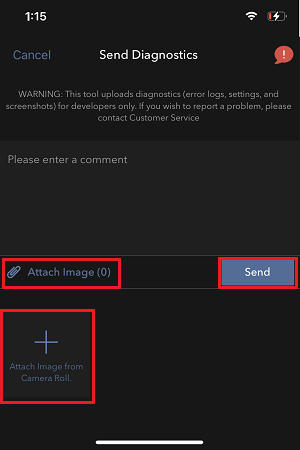

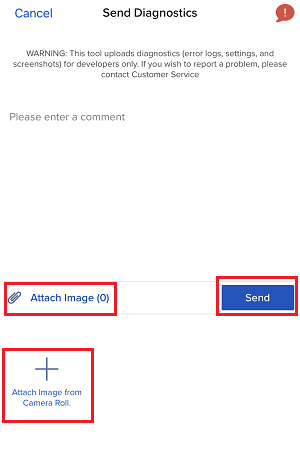

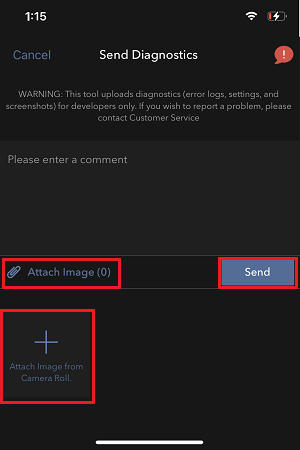

7. Ingrese sus comentarios en el campo correspondiente y pulse ‘Adjuntar imagen’ para adjuntar las capturas de pantalla que guardó anteriormente en su carrete de fotos.

Podrá capturar un seguimiento de diagnóstico para Client Portal al seguir las instrucciones que figuran en el siguiente artículo: IBKB3512.

Alertas posibles durante la instalación o actualización de la TWS

La Trader Workstation (TWS) de IBKR es un sistema de negociación global que les permite a los clientes utilizar un conjunto de herramientas de negociación en línea. La TWS puede instalarse en Windows, Mac OS X y Linux, y requiere la presencia de un entorno de tiempo de ejecución Java (Java Runtime Environment, JRE). Por tanto, cuando instale la TWS, también descargará los archivos Java necesarios para ejecutarse utilizando una máquina virtual Java (Java Virtual Machine, JVM).

A veces, durante el proceso de instalación o actualización de la TWS, ciertos tipos de software, como las aplicaciones antivirus, mostrarán una alerta y evitarán que se complete el proceso. Las advertencias y otros mensajes, en este caso, podrán ignorarse con seguridad, y podrá completar la instalación de la plataforma de negociación.

Tabla de contenidos

Descargar el instalador de la TWS y actualizar parches

Los instaladores de la TWS disponibles en las áreas de descarga de ibkr.com o de las páginas web regionales de IBKR están selladas y firmadas digitalmente utilizando todos los procedimientos de seguridad que exigen los estándares de la industria, y no contienen códigos ni procesos maliciosos. Se han utilizado las mismas prácticas estándares de la industria para los parches de actualizaciones de la TWS, los cuales se descargan e instalan automáticamente cuando se inicia la TWS (solo en caso de que exista una actualización disponible). De todos modos, si ha recibido una alerta, le recomendamos que sea cauteloso. En caso de que desee conservar el archivo de instalación de la TWS en su ordenador para uso futuro, deberá asegurarse de que se apliquen las mismas precauciones que para la protección de datos contra virus y malware.

¿Por qué recibo una advertencia al intentar instalar la TWS o cuando se ejecuta la actualización automática de la TWS?

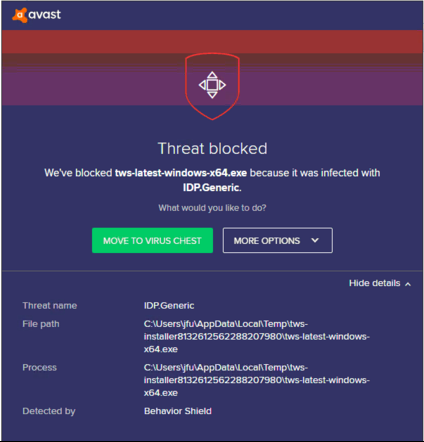

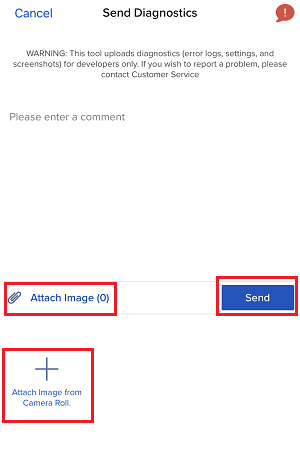

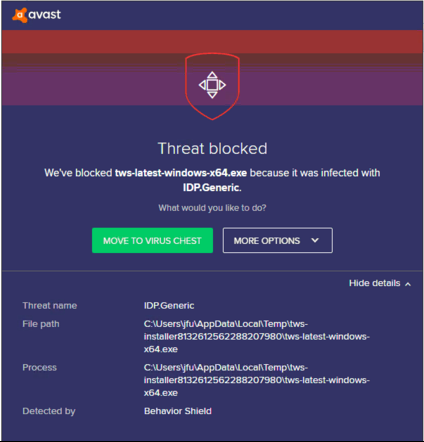

Es probable que vea una alerta (similar a la Figura 1, pero puede ser otra) y su sistema de seguridad esperará a que usted le indique cómo procesar el archivo sospechoso. Normalmente, tiene la opción de colocar el archivo en cuarentena, eliminarlo, ignorarlo o crear una excepción permanente para ese caso.

Tenga en cuenta que su antivirus podrá colocar en cuarentena o eliminar automáticamente el archivo del instalador de la TWS, o algunos de sus componentes, sin pedirle su confirmación ni mostrarle una advertencia. De todos modos, esto debería suceder solamente si ha preconfigurado su antivirus para reaccionar específicamente de este modo.

Figura 1.

¿Qué debería hacer cuando recibo una advertencia?

En caso de recibir una advertencia durante la instalación o actualización de la TWS, le recomendamos seguir los pasos a continuación:

1. Eliminar el instalador de la TWS y descargarlo nuevamente desde la página web principal o desde las páginas web regionales de IBKR.

a) Elimine el archivo del instalador de la TWS presente en su ordenador, y luego elimínelo también de su Papelera de reciclaje (vaciar la Papelera de reciclaje).

b) Desde la tabla a continuación, haga clic en el área de descarga de la TWS correspondiente a su ubicación.

| Ubicación | Área de descarga de la TWS |

| EE. UU. | https://www.ibkr.com |

| Asia/Oceanía | https://www.interactivebrokers.com.hk |

| India | https://www.interactivebrokers.co.in |

| Europa | https://www.interactivebrokers.co.uk https://www.interactivebrokers.eu |

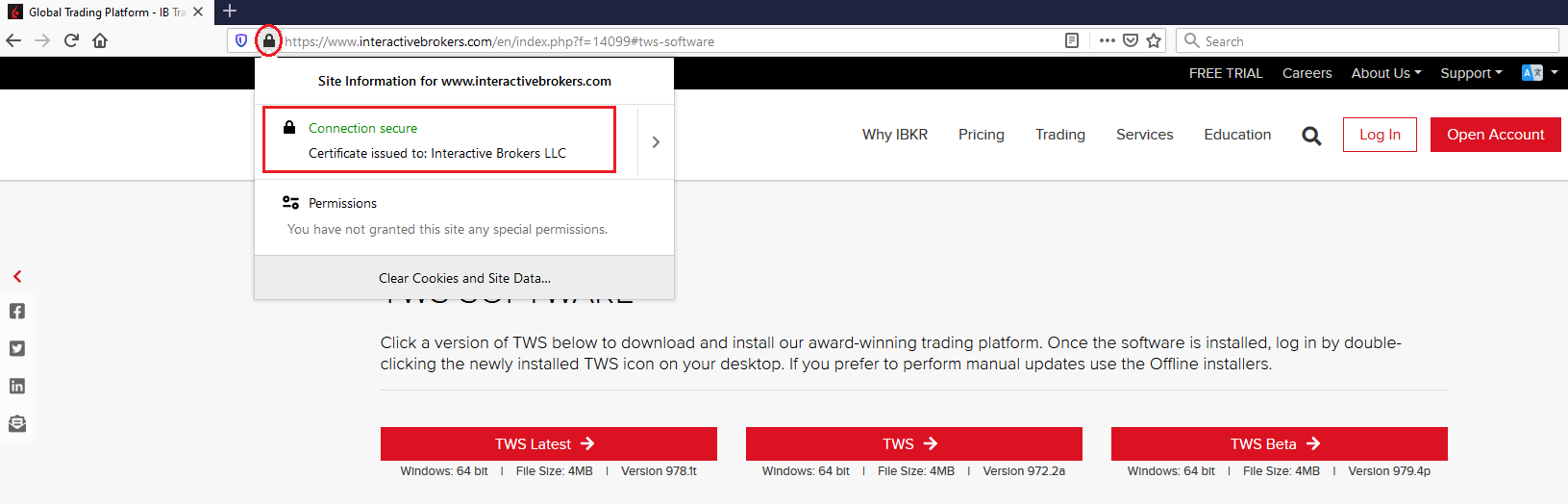

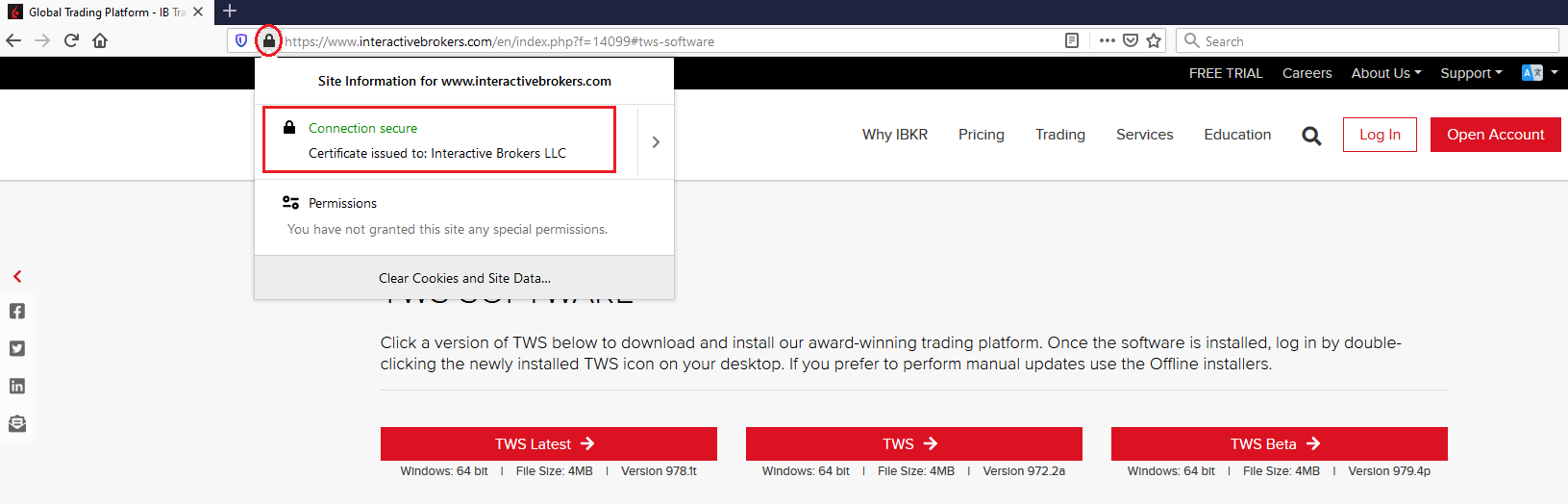

c) Compruebe el certificado de la página web. La mayoría de los exploradores de Internet le alertarán inmediatamente en caso de que el certificado sea inválido, esté comprometido o haya caducado. De todos modos, si desea comprobar manualmente la validez del certificado de la página web, haga clic sobre el candado junto a la dirección (URL) de la página y asegúrese de que la Conexión aparezca como segura,y de que no existan advertencias de seguridad (observe la Figura 2 a continuación).

Figura 2.

d) Haga clic en el botón etiquetado con la versión de la TWS que desea utilizar, y descargue el instalador de la TWS nuevamente.

2. Compruebe la firma digital del archivo del instalador de la TWS que ha descargado

Normalmente, recibirá inmediatamente una advertencia de seguridad en caso de que la firma digital de un archivo esté comprometida. De todos modos, si desea realizar una verificación manual, proceda del siguiente modo (de acuerdo con su sistema operativo):

Para Windows

a) Desde el Explorador de archivos de Windows, acceda a su carpeta de Descargas o la carpeta en donde haya colocado al instalador de la TWS

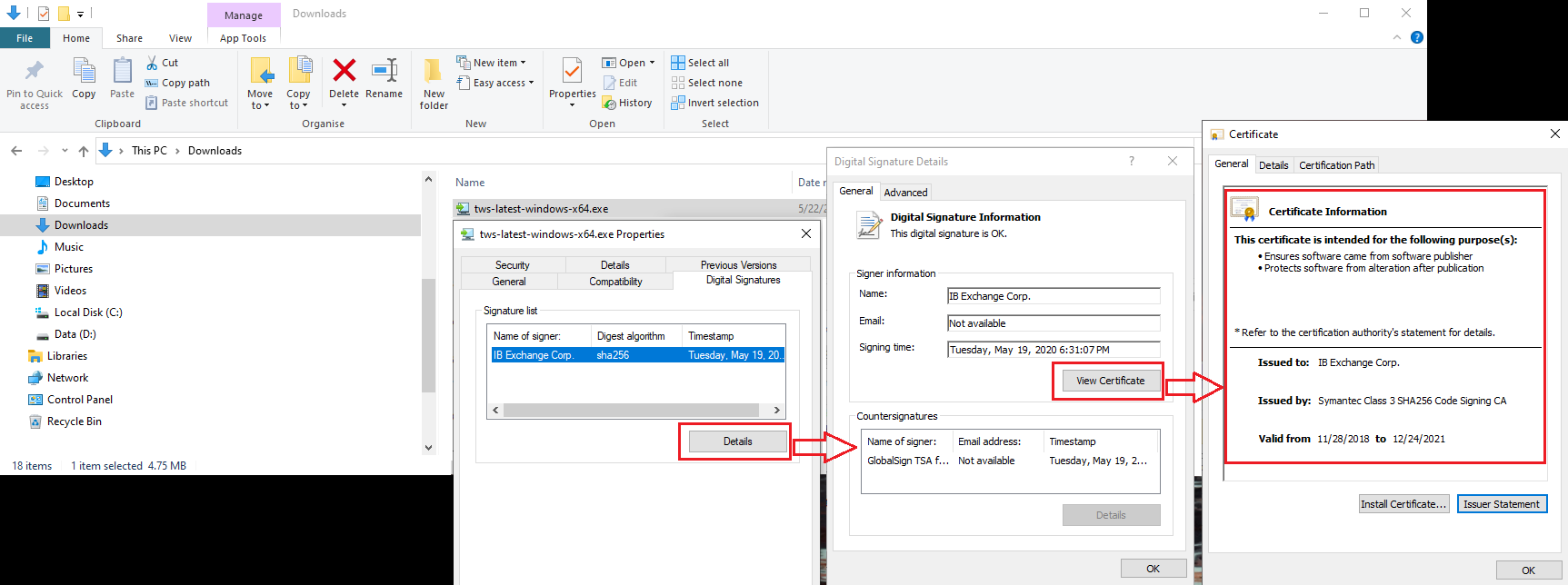

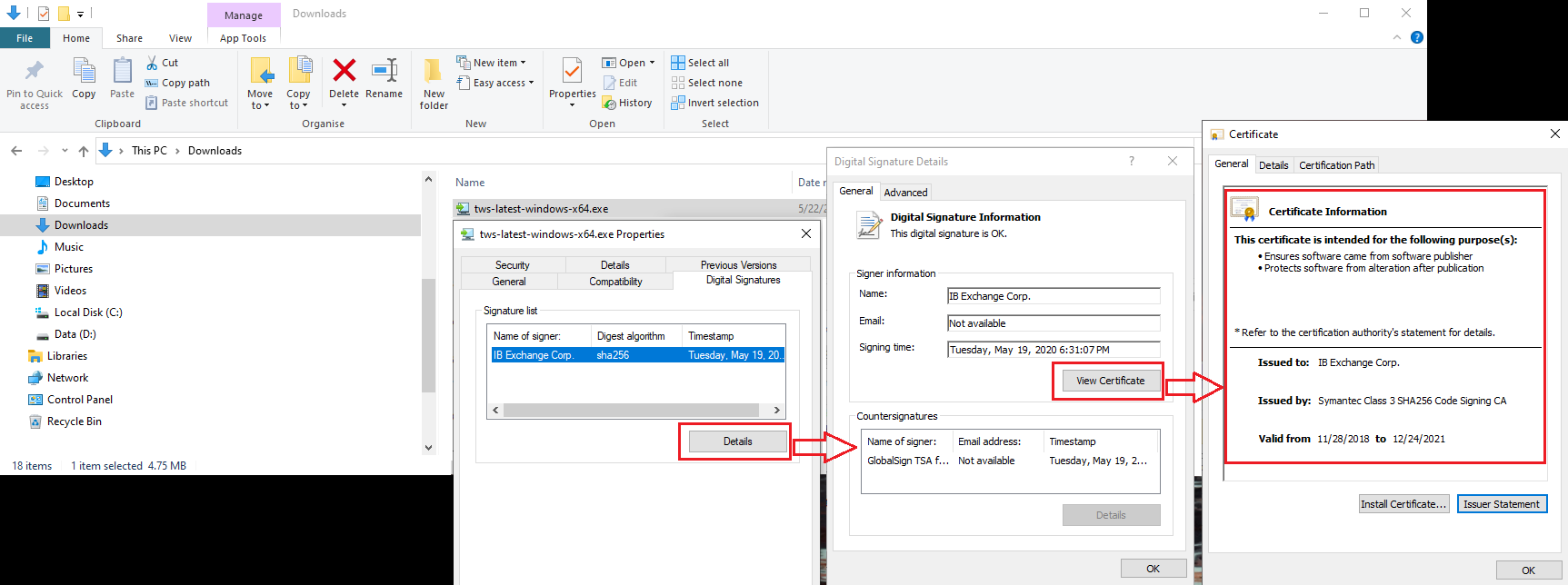

b) Haga clic derecho sobre el archivo del instalador de la TWS, seleccione Propiedades, y luego haga clic en la pestaña "Firmas digitales"

c) Haga clic en "Detalles" y en "Ver certificado" para comprobar el estado y el firmante del certificado. El firmante legítimo es "IB Exchange Corp." (observe la Figura 3 a continuación)

Figura 3.

Para Mac OS X

a) Haga clic en la lupa (buscador de aplicaciones) en la esquina superior derecha de la pantalla y escriba Terminal. Desde los resultados de búsqueda, inicie la aplicación Terminal

b) Escriba Descargas de cd y pulse Intro

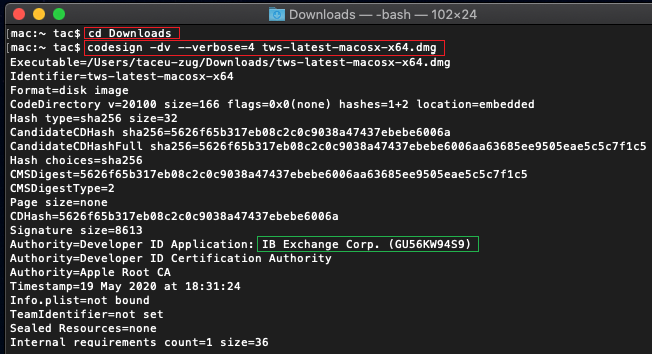

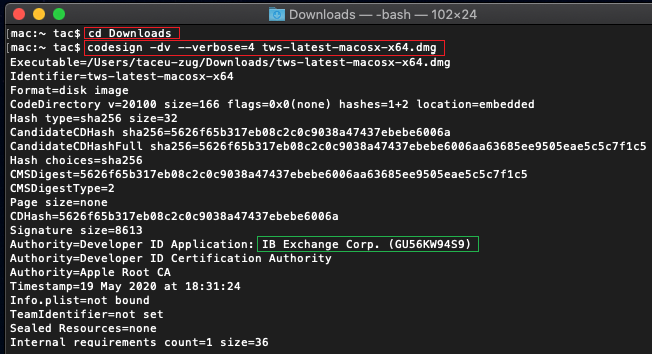

c) Escriba codesign -dv --verbose=4 tws-latest-macosx-x64.dmg y pulse Intro. Tenga en cuenta que el nombre del archivo (tws-latest-macosx-x64.dmg) podrá diferir de acuerdo con la versión de la TWS que haya decidido descargar. Si fuere necesario, reemplace el nombre del archivo en el comando con el nombre adecuado

d) Compruebe la salida del comando y asegúrese de que la "Id. del desarrollador de la aplicación" sea "IB Exchange Corp." (observe la Figura 4 a continuación)

Figura 4.

3. Ejecute el archivo del instalador de la TWS que ha descargado

Una vez que haya descargado el instalador de la TWS nuevamente, y luego de asegurarse de que el archivo sea el original (puntos 1. y 2. arriba), podrá proceder con la instalación. En caso de recibir una advertencia de su antivirus, podrá considerar razonablemente que se trata de un falso positivo y podrá ignorarlo. En caso de necesitar asistencia respecto de este paso, proceda directamente a la próxima sección.

¿Cómo puedo señalar una alerta como un falso positivo?

Todos los sistemas de seguridad modernos permiten la creación de excepciones, precisamente, para tratar casos de falsos positivos. Una excepción es una regla que fuerza al motor del antivirus a no buscar archivos o procesos específicos. El archivo o proceso específico se considerará, entonces, seguro y no se presentarán alertas al respecto.

El procedimiento para la creación de una excepción podrá variar de acuerdo con el software de seguridad que esté utilizando. Podrá crear una excepción temporal o permanente directamente desde la ventana emergente de la alerta, o tendrá que crear una manualmente desde una sección específica en el panel de configuración principal.

Si no está seguro acerca del procedimiento, le recomendamos que consulte la documentación de su antivirus.

Una vez que ha establecido una excepción para el archivo del instalador de la TWS, o para el proceso del actualizador de la TWS, ya no estarán bloqueados y podrá completar sus tareas correspondientes de manera correcta.

¿Qué más puedo hacer si tengo dudas o si mi sistema se comporta de manera anormal?

Si tiene motivos para creer que su ordenador podría estar comprometido o infectado, le recomendamos realizar una búsqueda completa del sistema. Normalmente, podrá hacer clic derecho sobre el icono del antivirus presente en la barra de tareas al pie (para Windows) o en la barra del menú superior (para MacOS) y encontrará la opción de iniciar un examen completo del sistema. Alternativamente, podrá iniciar dicha tarea desde la ventana principal del antivirus. Si no está seguro acerca del procedimiento, le recomendamos que consulte la documentación de su antivirus.

Antecedentes técnicos

¿Cómo examina mi sistema de seguridad los archivos que he descargado de Internet?

Los motores antivirus y anti-malware modernos basan en el reconocimiento de amenazas de la siguiente forma:

Búsqueda en base a firmas: el buscador del antivirus busca un patrón específico de bytes que se haya catalogado previamente como malicioso o al menos sospechoso. El antivirus podrá comprobar también firmas de archivos (denominados "hash") contra una base de datos de amenazas conocidas (denominadas definiciones de virus).

Análisis de comportamiento: el motor del antivirus detecta acciones específicas que, individualmente, no representan una amenaza pero, cuando se correlacionan unas con otras, asemejan a la actividad habitual del software malicioso (p. ej., la capacidad de codificar o replicar u ocultarse a sí mismo, descargar archivos adicionales de Internet, contactar hosts externos en Internet, modificar el registro del sistema operativo). Este tipo de búsqueda está diseñado para detectar amenazas al ordenador desconocidas anteriormente.

Detección heurística: el buscador descompila el código o lo ejecuta dentro de un entorno virtual y restringido. Luego, clasifica y pondera las acciones realizadas por el código contra un conjunto de reglas predefinido y basado en el comportamiento.

Protección basada en la nube y "machine learning": estas son técnicas relativamente nuevas. El archivo que debe analizarse se envía a la nube del proveedor del sistema de antivirus o seguridad en donde algoritmos sofisticados realizan un análisis profundo de la autenticidad y el comportamiento del código.

¿Son estos métodos de búsqueda infalibles?

Las amenazas modernas son muy sofisticadas y, al igual que con los virus biológicos, pueden mutar su código y sus firmas. Además, se crean nuevos tipos de malware y explotaciones cada día, y se propagan rápidamente por Internet. Los métodos de reconocimiento de amenazas mencionados arriba no son infalibles, pero pueden garantizar un alto porcentaje de reconocimiento de malware cuando se combinan.

Si bien las técnicas basadas en firmas son muy exitosas a la hora de reconocer amenazas conocidas, y menos proclives a falsos positivos, no son tan eficaces para reconocer malware desconocido o mutaciones de malware existentes. En esta área, los métodos de comportamiento y heurísticos funcionan mucho mejor, aunque son más proclives a falsos positivos debido a que su detección no se basa sobre el simple procesamiento de códigos, sino que sobre un cierto grado de interpretación y, en consecuencia, de incertidumbre.

El término "falso positivo" se utiliza cuando un sistema de seguridad clasifica un archivo o proceso inocuo como malware.

Referencia:

How to Upload a Diagnostic Bundle from an IBKR Platform

Some support related issues require diagnostics files and logs to be uploaded along with screenshots. The information will help our team to investigate and resolve the issue that you are experiencing.

This article will help you with detailed steps on how to upload diagnostics files and logs from various Interactive Brokers’ trading platforms.

Note: IBKR does not monitor the diagnostic bundle repository throughout the day. Should you spontaneously decide to upload a diagnostic bundle, without being instructed by Interactive Brokers, please inform our Client Services via Message Center ticket or phone call otherwise your error report will go unnoticed.

Please click on one of the links below, according to the platform you are using:

-

IBKR Mobile (Android)

-

IBKR Mobile (iOS)

- For Windows and Linux Operating system: Press Ctrl+Alt+Q

- For Mac: Press Cmd+Option+H

7. Enter your comments in the field and tap ‘Attach Image’ to attach the screenshot/s you previously saved in your camera roll

A diagnostic trace for Client Portal can be captured following the steps on IBKB3512

Declaración relativa a los avisos sobre límites de precios de Interactive Brokers

Los reguladores esperan que las empresas de corretaje mantengan controles diseñados para evitar que la empresa envíe órdenes a centros de mercado que creen un riesgo de negociación disruptiva (p. ej., un riesgo de movimientos repentinos y rápidos en los precios).

Para cumplir con estas expectativas, Interactive Brokers implementa varios filtros en los precios sobre órdenes de clientes. Estos filtros en los precios pueden, en determinadas circunstancias, poner un límite a los precios de las órdenes de los clientes para evitar disrupciones en el mercado, y aquellos límites de precio normalmente se encontrarán dentro de un rango porcentual a partir de un precio de referencia calculado por IB. (El rango del límite de precio varía de acuerdo con el tipo de instrumento y el precio actual).

Aunque los límites de precio tienen como objetivo equilibrar los objetivos de certeza en la negociación y minimización del riesgo en los precios, una negociación podrá retrasarse o podrá no tener lugar como resultado del límite de precio. Si desea obtener más información, consulte la Declaración de enrutamiento de órdenes y flujo de pago de órdenes de Interactive Brokers.

Si los sistemas de IB colocan un límite de precio a las órdenes de un cliente, dicho cliente recibirá: i) un aviso en tiempo real de dichos límites de precio en Trader Workstation o a través de la API o de la etiqueta 58 de FIX (para usuarios de FIX); o ii) un mensaje de info diario que contenga un resumen de las primeras 10 órdenes con límite de precio del día anterior, el límite de precio inicial para dichas órdenes (si procede) y el rango del límite de precio para un mayor límite de precio para dichas órdenes.

Los clientes podrán optar por dejar de recibir mensajes Info en el futuro haciendo clic en el enlace de baja de suscripción correspondiente dentro de cualquier mensaje Info. Al optar por dejar de recibir estos mensajes Info en el futuro, el cliente:

- Acepta que estará renunciando a recibir avisos de Interactive Brokers acerca de la aplicación de límites de precio de la empresa para las órdenes de dicho cliente; y

- Acepta que sus órdenes podrán tener un límite de precio en el futuro, pero el cliente no desea que se le informe nuevamente acerca de la aplicación de límites de precio para sus órdenes.

Resolución de problemas de conexión con las plataformas de negociación

Haga clic en el enlace a continuación que mejor describe su situación:

a. Si se encuentra operando con una clave de acceso temporal, tenga en cuenta que los caracteres alfanuméricos son sensibles a mayúsculas y minúsculas, y deberán ingresarse en mayúsculas

b. Si se encuentra operando una tarjeta de seguridad o un dispositivo electrónico, tenga en cuenta que no deberá haber espacios entre los caracteres

c. Los puertos 4000/4001 están bloqueados. Estos puertos están a menudo bloqueados para conexiones públicas, como las de hoteles, cafés, etc., y deben abrirse para cumplir con el protocolo TCP entrante/saliente. Además, si tiene un enrutador conectado a su ordenador, estos puertos deberán estar abiertos en el enrutador.*

*Haga clic aquí para comprobar su estado de conectividad: Página de prueba de conectividad dedicada de IBKR.

¿Cómo puedo solicitar el reemplazo de un dispositivo de acceso seguro o código de seguridad temporario?

IBKR se ha comprometido a proteger su cuenta y los activos que haya en ella frente a prácticas fraudulentas. El sistema de acceso seguro añade una importante capa extra de seguridad a su cuenta. Por motivos de seguridad, todas las solicitudes de reemplazo de dispositivos de acceso seguro deberán realizarse telefónicamente y solo luego de haberse verificado verbalmente la identidad del titular de cuenta o usuario autorizado. Para obtener asistencia para acceder su cuenta inmediatamente y obtener un dispositivo de acceso seguro de reemplazo, contacte con atención al cliente telefónicamente para recuperar el acceso de conexión.

Referencias

- Consulte el artículo KB69 para obtener información acerca de la validez de la clave de acceso temporaria

- Consulte el artículo KB1131 para obtener un resumen sobre el sistema de acceso seguro

- Consulte el artículo KB2636 para obtener información y consultar los procedimientos relacionados con dispositivos de acceso seguro

- Consulte el artículo KB2481 para obtener instrucciones acerca de cómo compartir el dispositivo de acceso seguro entre dos o más usuarios

- Consulte el artículo KB2545 para obtener instrucciones acerca de cómo dejar de usar el sistema de acceso seguro

- Consulte el artículo KB975 para obtener instrucciones acerca de cómo devolver su dispositivo de acceso seguro a IB

- Consulte el artículo KB2260 para obtener instrucciones para activar la autenticación con IB Key a través de IBKR Mobile

- Consulte el artículo KB2895 para obtener información acerca del sistema múltiple en dos factores (M2FS)

- Consulte el artículo KB1861 para obtener información acerca de los cargos o gastos relacionados con los dispositivos de acceso seguro

¿Cuánto tiempo dura un código de seguridad temporario?

IBKR emitirá una clave de acceso temporaria para los participantes del sistema de acceso seguro en caso de que su dispositivo de seguridad se haya extraviado o dañado. El propósito de la clave de acceso temporaria es proporcionarle acceso completo a Client Portal y a las plataformas de negociación durante un periodo de 2 días. Luego de 2 días, la clave de acceso temporaria ya no podrá utilizarse para acceder a las plataformas de negociación pero podrá utilizarse para acceder a Client Portal durante un periodo adicional de 8 días. Sin embargo, el acceso Client Portal estará limitado solamente a imprimir o guardar la tarjeta de código de seguridad en línea.

Por el contrario, la tarjeta de código de seguridad en línea tiene una vida útil de 21 días, lo que le ofrece al titular de cuenta una oportunidad de ubicar el dispositivo extraviado o de tener acceso continuo en caso de que el dispositivo se extravíe o dañe y deba reemplazarse. Los titulares de cuentas que permanezcan sin sus dispositivos de seguridad físicos y que no puedan conectarse utilizando la clave de acceso temporaria ni la tarjeta de código de seguridad en línea deberán contactar con atención al cliente (https://www.interactivebrokers.eu/es/index.php?f=6492&p=contact) para acceder a su cuenta.

La solución más rápida para recuperar el acceso permanente a su cuenta es instalar y activar la autenticación con IB Key a través de IBKR Mobile. La información acerca de la activación instantánea de la aplicación en el móvil podrá encontrarse aquí.

AVISO IMPORTANTE

A modo de política, IBKR no emite claves de acceso temporarias consecutivas para una determinada cuenta, sino que tomará medidas para recuperar la protección de cuenta al nivel más seguro, el cual se proporciona mediante un dispositivo de seguridad físico.

Referencias

- Consulte el artículo KB70 para obtener instrucciones acerca de la solicitud de claves de acceso temporarias

- Consulte el artículo KB1131 para ver un resumen del sistema de acceso seguro

- Consulte el artículo KB2636 para obtener información y consultar los procedimientos relacionados con dispositivos de acceso seguro

- Consulte el artículo KB2481 para obtener instrucciones acerca de cómo compartir el dispositivo de acceso seguro entre dos o más usuarios

- Consulte el artículo KB2545 para obtener instrucciones acerca de cómo dejar de usar el sistema de acceso seguro

- Consulte el artículo KB975 para obtener instrucciones acerca de cómo devolver su dispositivo de acceso seguro a IBKR

- Consulte el artículo KB2260 para obtener instrucciones para activar la autenticación con IB Key a través de IBKR Mobile

- Consulte el artículo KB2895 para obtener información acerca del sistema múltiple en dos factores (M2FS)

- Consulte el artículo KB1861 para obtener información acerca de los cargos o gastos relacionados con los dispositivos de acceso seguro

Disclosure Regarding Interactive Brokers Price Cap Notices

Regulators expect brokerage firms to maintain controls designed to prevent the firm from submitting orders to market centers that create a risk of disruptive trading (e.g., the risk of sudden, transient price moves).

To comply with these expectations, Interactive Brokers implements various price filters on customer orders. Those price filters may, in certain circumstances, price cap customer orders in order to avoid market disruption, and those Price Caps will generally be in a % range from a reference price range calculated by IB. (The range of the Price Cap varies depending on the type of instrument and the current price.)

Although the price caps are intended to balance the objectives of trade certainty and minimized price risk, a trade may be delayed or may not take place as a result of price capping. More information is available in Interactive Broker’s Order Routing and Payment for Order Flow Disclosure.

If a customer’s order(s) are price capped by IB’s systems, that customer will either receive (i) real-time notification of those price cap(s) in Trader Workstation or via the API or FIX tag 58 (for FIX users); and/or (ii) a daily FYI message containing a digest of the first 10 order(s) that were price capped the prior day, the initial price cap(s) for those order(s) (if applicable), and the Price Cap Range(s) for further Price Cap(s) of those order(s).

Customers may opt out from receiving future FYI Messages by clicking the relevant opt-out link within an FYI Message. By opting out from receiving these future FYI Messages, a customer:

- Agrees to waive any further notifications from Interactive Brokers about the application of the firm’s Price Caps to that customer’s order(s); and

- Acknowledges that he or she understands that his or her orders may be price-capped in the future, but that the customer does not wish to be notified again about the application of any Price Caps to any of his or her orders.

Possible Alerts during the TWS installation or update

IBKR's Trader Workstation (TWS) is a global trading system enabling clients to use a suite of online trading tools. The TWS can be installed on Windows, Mac OS X and Linux, and it requires the presence of a Java Runtime Environment (JRE). Therefore, when you install the TWS, it also downloads the necessary Java files in order to run using a Java Virtual Machine (JVM).

Sometimes, during the installation or update process of the TWS, software such as Antivirus applications will show an alert and prevent the process to complete. The warning and other messages in this case can safely be ignored, and you can complete the installation of the trading platform.

Table of content

Downloading the TWS installer and update patches

The TWS installers available in the download areas of ibkr.com or IBKR regional web sites are sealed and digitally signed using all the safety procedures required by the industry standards and do not contain any malicious code or process. The same industry standard practices have been used for the TWS update patches, which are automatically downloaded and installed when launching the TWS (if and only if there is an update available). Nevertheless, if you have received an alert, we recommend you to be cautious. Should you intend to keep the TWS installation file on your machine for future use, you should make sure that the same precautions for the protection of data from viruses and malware are applied to it.

Why do I receive a warning when I install the TWS or when the TWS automatic update runs?

You might see an alert (similar to Figure 1 but not limited to) and your security system would wait for your input on how to process the suspicious file. You usually have the option to quarantine the file, delete it, ignore it once or create a permanent exception for it.

Please note that your antivirus might autonomously quarantine or delete the TWS installer file or some of his components without asking for your confirmation and without showing you any warning. Nevertheless, this should only happen if you have preset your antivirus to specifically react in this way.

Figure 1.

What should I do when I receive a warning?

In case you receive a warning during the TWS installation or update, we recommend the following steps:

1. Delete the TWS installer and download it again from the IBKR main or regional web site

a) Delete the TWS installer file already present on your computer and then delete it as well from your Trash (empty your Trash)

b) From the table below, click on the TWS download area correspondent to your location

| Location | TWS download area |

| US | https://www.ibkr.com |

| Asia / Oceania | https://www.interactivebrokers.com.hk |

| India | https://www.interactivebrokers.co.in |

| Europe | https://www.interactivebrokers.co.uk https://www.interactivebrokers.eu |

c) Check the website certificate. Most Internet browsers will immediately alert you in case the site certificate is invalid, compromised or expired. Nevertheless, if you want to check manually the validity of the site certificate, click on the padlock close to the address (URL) and make sure the Connection is reported as secure and no security warning are present (see Figure 2 below).

Figure 2.

d) Click on the button labeled with the TWS version you wish to use and download again the TWS installer

2. Check the digital signature of the TWS installer file you have downloaded

Normally you will immediately receive a security warning in case the digital signature of a file is compromised. Nevertheless, if you wish to perform a manual check, proceed as follows, according to your Operating System:

For Windows

a) From the Windows file explorer, access your Downloads folder or the folder where you placed the TWS installer

b) Right click on the TWS installer file, select Properties and then click on the tab "Digital Signatures"

c) Click on "Details" and on "View Certificate" to check the certificate status and signer. The legitimate signer is "IB Exchange Corp." (See Figure 3 below)

Figure 3.

For Mac OS X

a) Click on the magnifier glass (Spotlight Search) on the top right of your screen and type Terminal. From the search results, launch the Terminal app

b) Type cd Downloads and press Enter

c) Type codesign -dv --verbose=4 tws-latest-macosx-x64.dmg and press Enter. Please notice that the name of the file (tws-latest-macosx-x64.dmg) may differ according to the TWS version you decided to download. If needed, replace the file name in the command with the appropriate one

d) Check the command output and make sure the "Developer ID Application" is "IB Exchange Corp." (see Figure 4 below)

Figure 4.

3. Run the TWS installer file you have downloaded

Once you have downloaded again the TWS installer and after you made sure the file is original (points 1. and 2. above), you can proceed with the installation. Should you still receive a warning from your antivirus, you can reasonably consider it as a false positive and ignore it. Should you need guidance on this step, please proceed directly to the next section.

How can I signal an Alert as false positive?

All modern security systems allow the creation of exceptions, precisely in order to address false positive cases. An exception is a rule forcing the antivirus engine not to scan a specific file or process. That specific file or process will hence be deemed safe and no further alerts will be raised for it.

The procedure for creating an exception may vary, according to the security software you are using. You may be able to create a temporary or permanent exception directly from the alert pop-up or you may have to create one manually from a specific section in the main configuration panel.

If you are unsure of the procedure, we recommend you to consult your antivirus documentation.

Once you have set an exception for the TWS installer file or for the TWS updater process, those will be no longer blocked and will be able to complete their respective tasks successfully.

What else can I do if I have doubts or if my system behaves abnormally?

If you have reasons to believe your machine may be compromised or infected, we recommend performing a full system scan. Usually you can right click on the antivirus icon present on the bottom taskbar (for Windows) or on the upper menu bar (for MacOS) and you will find the option to launch a full system scan. Alternatively, you may start that task from the main antivirus window. If you are unsure of the procedure, we recommend you to consult your antivirus documentation.

Technical Background

How does my security system scan the files I download from the Internet?

Modern antivirus and anti-malware engines base their threats recognition on:

Signature-based scanning: the antivirus scanner searches for a specific pattern of bytes that was previously catalogued as malicious or at least suspicious. The antivirus may check as well file signatures (called hash) against a database of known threats (called virus definitions).

Analysis of behavior: the antivirus engine detects specific actions which individually may not represent a threat but, when correlated together, resemble the usual activity of a malicious software (e.g. the ability of a code to replicate or hide itself, download additional files from the Internet, contact external hosts over the Internet, modify the Operating System registry) This type of scan is designed to detect previously unknown computer threats.

Heuristic detection: the scanner de-compiles the code or runs it within a virtual, restricted environment. It then classifies and weights the actions performed by the code against a predefined, behavior based, rule set.

Cloud-based protection and machine learning: those are relatively new techniques. The file that needs to be analyzed is sent to the antivirus / security system vendor cloud where sophisticated algorithms perform a deep analysis of the code authenticity and behavior.

Are those scan methods infallible?

Modern threats are very sophisticated and, like biological viruses, can mutate their code and their signatures. Moreover, new malwares and exploits are created every day and spread rapidly over the Internet. The threat recognition methods mentioned above are therefore not infallible but can guarantee a high percentage of malware recognition when combined together.

While signature based techniques are very successful in recognizing known threats and less prone to false positives, they are not so efficient in recognizing unknown malware or mutations of existing ones. In this area, the behavioral and heuristic methods perform much better although they are more prone to false positives since their detection is not based on bare code matching but on a certain degree of interpretation and hence uncertainty.

The term "false positive" is used when a security system classifies an innocuous file or process as malware.

Reference:

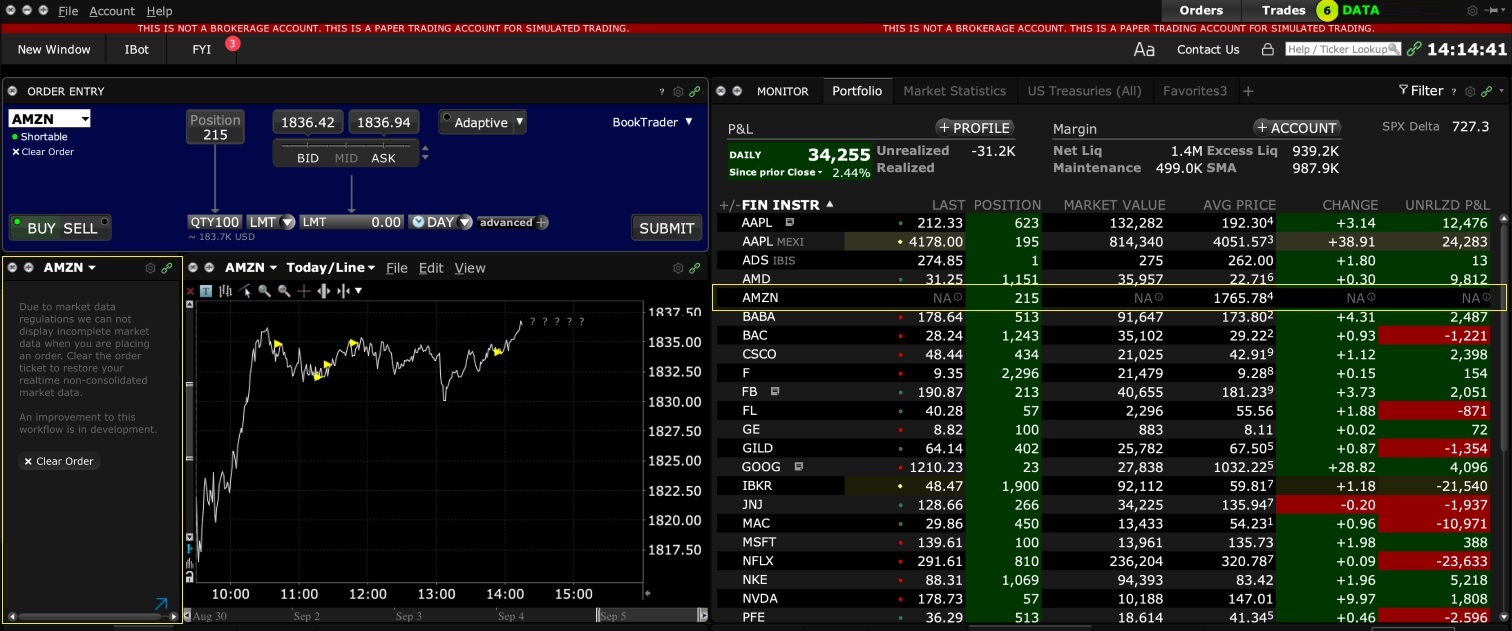

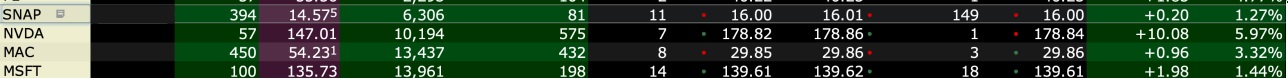

Alternative Streaming Quotes for US Equities

The SEC Vendor Display Rule requires that brokers give clients access to the NBBO at the point of order entry. In order to provide users with free live streaming market data, we cannot display this free stream when entering an order without the client subscribing to the paid NBBO. Please note, this does not apply to non-IBLLC clients.

Under the Rule 603(c) of Regulation NMS (Vendor Display Rule), when a broker is providing quotation information to clients that can be used to assess the current market or the quality of trade execution, reliance on non-consolidated market information as the source of that quotation would not be consistent with the Vendor Display Rule.

All clients (IBKR Lite and Pro) have access to streaming real-time US equity quotes from Cboe One and IEX at no charge. Since this data does not include all markets, we cannot show this quote when entering parameters for a US stock quote. Therefore and according to FINRA's enforcement of the SEC rule, IBKR provides IBLLC US clients a free default snapshot service, “US Snapshots VDR Required”. If clients do not sign up for an NBBO US equity data service and they are an IBLLC client, they will have access to free real-time snapshots when making trading decisions on US stocks. Order routing will not change based on what is shown on the screen. If one is subscribed to NBBO quotes or not, by default the trade will still take place with the assistance of the SMART order router designed to provide the best price for the order.

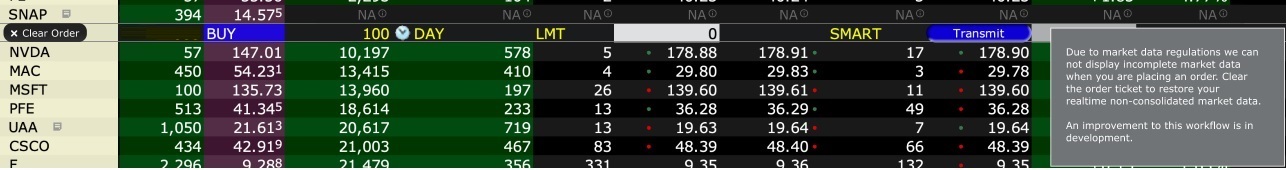

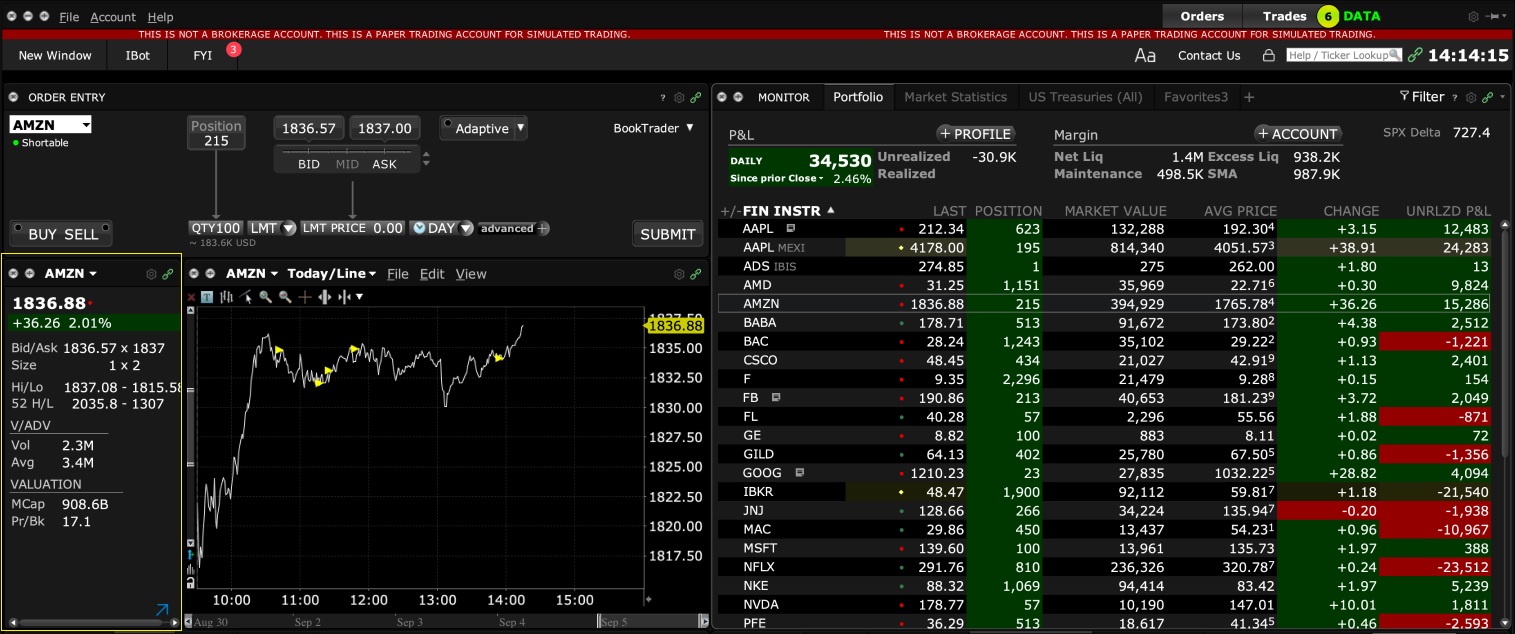

Please see the sample screenshots below from TWS Classic and TWS Mosaic for what occurs when placing an order without the NBBO streaming subscription for US equities.

TWS Classic:

1. Screenshot of quotes showing without order entry line item

2. Screenshot of quote going blank when putting in the order entry line item

TWS Mosaic:

1. Screenshot of quotes showing without order entry line item

2. Screenshot of quote going blank when putting in the order entry line item